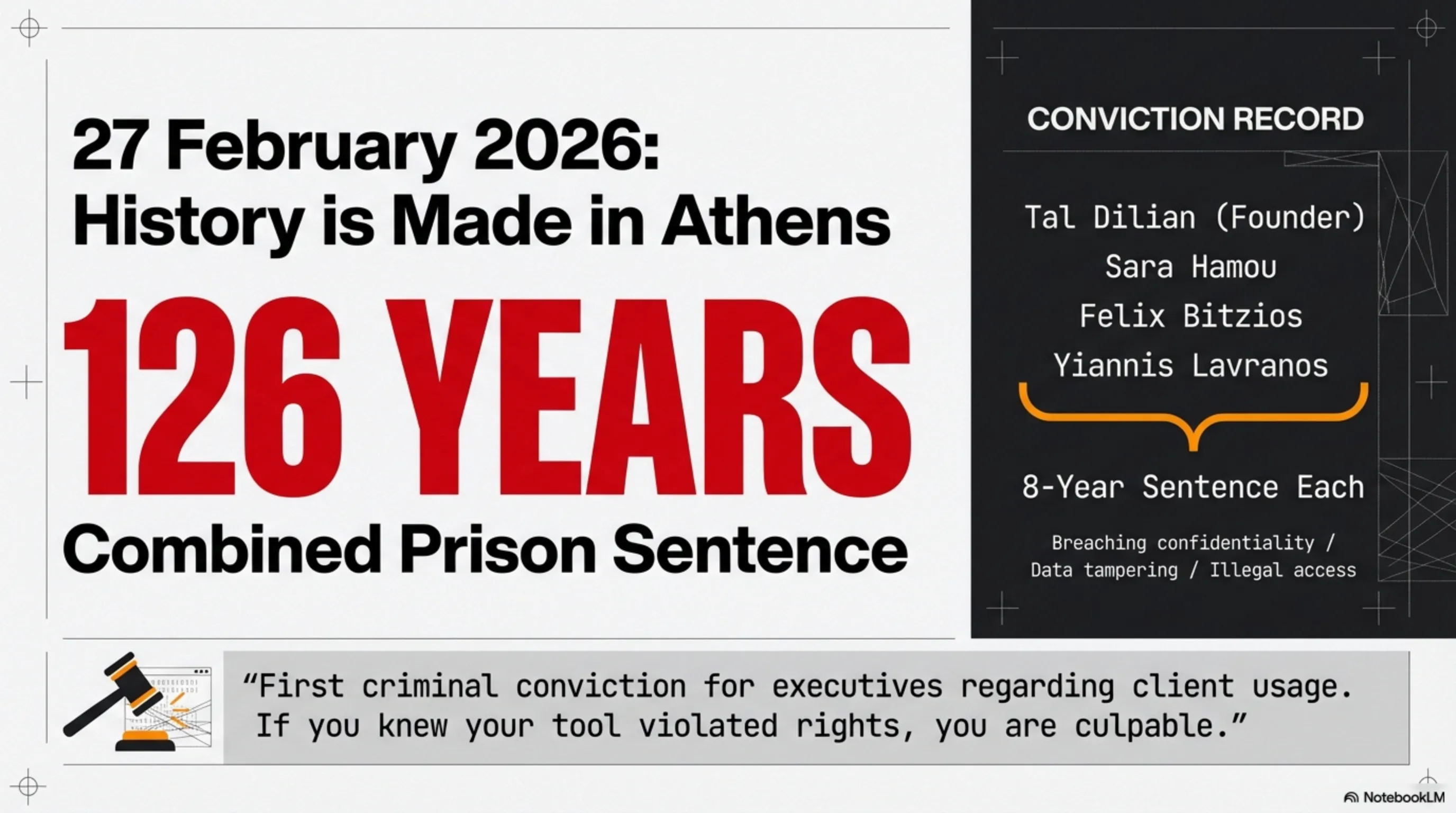

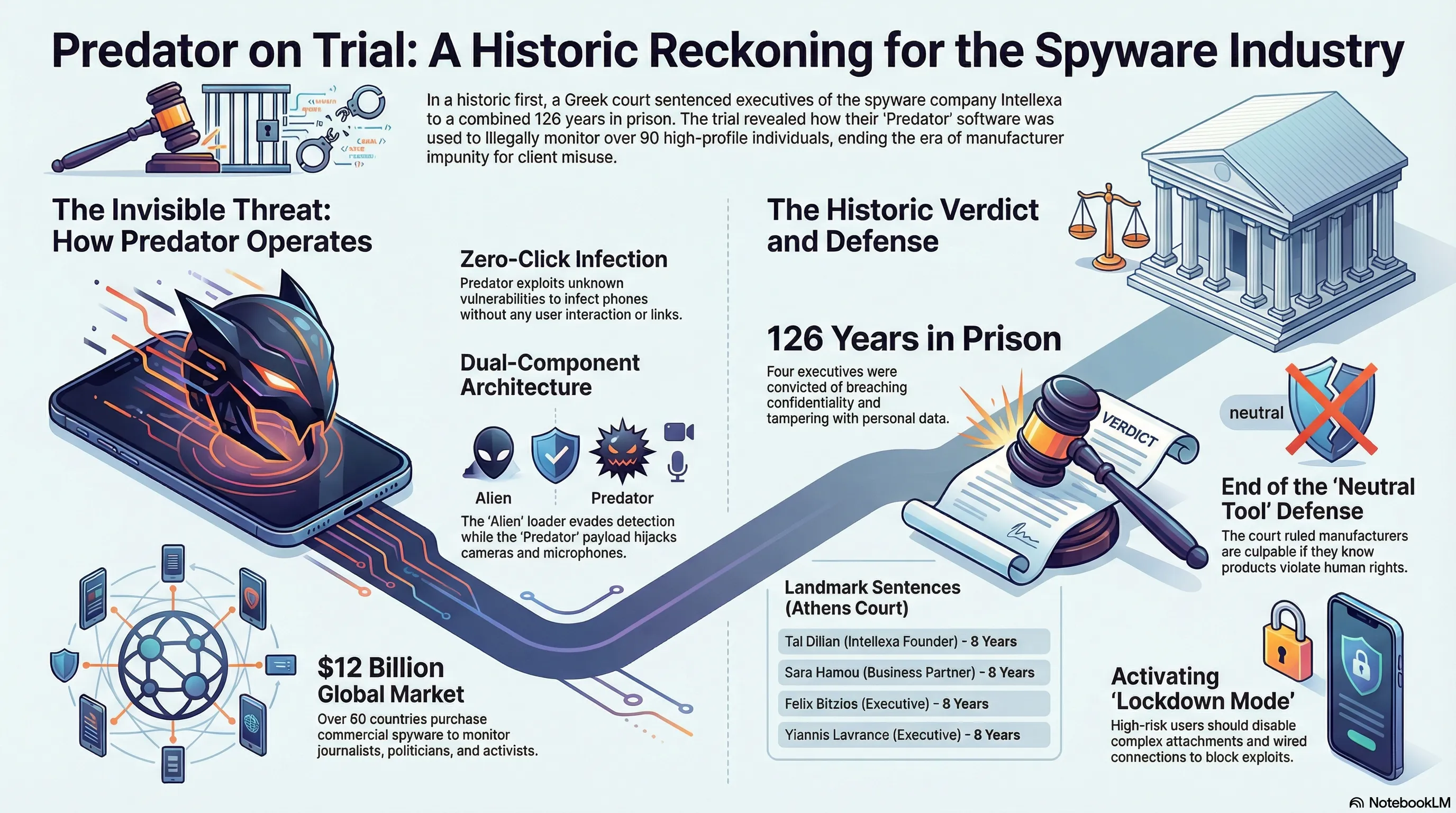

در ۲۷ فوریه ۲۰۲۶، یک دادگاه یونانی حکمی تاریخی صادر کرد که میتواند آینده صنعت جاسوسافزار تجاری را تغییر دهد: Tal Dilian، بنیانگذار Intellexa و سازنده جاسوسافزار Predator، به همراه سه نفر دیگر به مجموع ۱۲۶ سال و ۸ ماه زندان محکوم شدند. این اولین محکومیت جنایی در تاریخ برای مدیران یک شرکت جاسوسافزار تجاری است - نه به خاطر ساختن ابزار، بلکه به خاطر نحوه استفاده مشتریانشان از آن. رسوایی Predatorgate در اوایل ۲۰۲۲ شروع شد وقتی Thanasis Koukakis، یک روزنامهنگار تحقیقی یونانی، کشف کرد که گوشی او همزمان توسط سرویس اطلاعاتی ملی یونان (EYP) و جاسوسافزار Predator هدف قرار گرفته است. تحقیقات بعدی نشان داد که بیش از ۹۰ نفر - از جمله Nikos Androulakis رهبر حزب اپوزیسیون، وزرای دولت، مقامات نظامی، دادستانها، و روزنامهنگاران - قربانی این جاسوسافزار شدهاند. Predator یک جاسوسافزار پیشرفته است که میتواند بدون هیچ تعاملی از طرف قربانی (Zero-Click Exploit)، گوشیهای iOS و Android را آلوده کند. این به آن معنی است که شما نیازی به کلیک روی یک لینک مشکوک ندارید؛ فقط کافی است گوشی شما روشن باشد. Predator از آسیبپذیریهای Zero-Day استفاده میکند و میتواند از طریق iMessage، WhatsApp، یا حتی تبلیغات آنلاین فعال شود. پس از نصب، Predator دسترسی کامل به گوشی دارد: ضبط تماسها، خواندن پیامهای رمزگذاریشده (Signal، WhatsApp، Telegram)، دسترسی به دوربین و میکروفون، ردیابی موقعیت GPS، و خواندن ایمیلها و عکسها. این ابزار میتواند گوشی شما را به یک دستگاه شنود ۲۴ ساعته تبدیل کند بدون اینکه شما متوجه شوید. دادگاه آتن چهار نفر را به سه اتهام اصلی محکوم کرد: نقض محرمانگی ارتباطات تلفنی، دستکاری سیستمهای ذخیرهسازی داده شخصی، و دسترسی غیرقانونی به سیستمهای اطلاعاتی. قاضی Nikos Askianakis گفت که متهمان با قصد مشترک عمل کردهاند و هیچ شرایط تخفیفدهندهای وجود ندارد. همه چهار نفر در حال حاضر آزاد هستند و منتظر رسیدگی به درخواست تجدیدنظر خود هستند. Intellexa به برخی از بدترین ناقضان حقوق بشر در جهان جاسوسافزار فروخته است: نیروهای پشتیبانی سریع سودان که اقدامات آنها نشانههای نسلکشی دارد، سرویسهای اطلاعاتی مصر، دولت ویتنام که سعی کرده مقامات آمریکایی را هک کند، و دولتهای آنگولا و پاکستان. حتی بعد از تحریمهای آمریکا در مارس ۲۰۲۴، Intellexa در می ۲۰۲۴ همچنان فعال بود و روزنامهنگار آنگولایی Teixeira Cândido را هدف قرار داد. این حکم در زمینه یک بحران بزرگتر اتفاق میافتد: پارلمان اروپا در ۲۰۲۲ کمیته PEGA را راهاندازی کرد که نشان داد اسپانیا، مجارستان، و لهستان همگی از جاسوسافزار تجاری علیه شهروندان خود استفاده کردهاند. کمیته توصیه کرد که استفاده از جاسوسافزار باید ممنوع شود، اما اجرا کند بوده است. برای محافظت از خود، کاربران پرخطر (روزنامهنگاران، فعالان، سیاستمداران) باید از Lockdown Mode اپل استفاده کنند، گوشی خود را بهروز نگه دارند، از دو گوشی جداگانه استفاده کنند، و به رفتار غیرعادی گوشی (باتری سریع تمام میشود، گوشی داغ است) توجه کنند. سرویسهایی مثل Amnesty International's Mobile Verification Toolkit میتوانند گوشی را برای جاسوسافزار اسکن کنند. چشمانداز آینده سه سناریو دارد: پایان عصر مصونیت (احتمال ۴۰٪)، انتقال شرکتها به حوزههای قضایی امن (احتمال ۴۵٪)، یا دولتی شدن صنعت (احتمال ۱۵٪). سناریوی محتملتر این است که شرکتهای جاسوسافزار به کشورهایی با قوانین سهلگیرانه منتقل شوند و همچنان فعال بمانند. این حکم یک سابقه حقوقی مهم ایجاد میکند: سازندگان ابزارهای نظارتی نمیتوانند پشت مشتریان دولتی خود پنهان شوند. اگر شما میدانستید که محصولتان برای نقض حقوق استفاده میشود، شما هم مسئول هستید. اما سوال این است: آیا این حکم پایدار خواهد ماند، یا در دادگاه تجدیدنظر نقض خواهد شد؟ و آیا دادگاههای دیگر هم این سابقه را دنبال خواهند کرد؟

مقدمه: روزی که صنعت جاسوسافزار محاکمه شد

سلام به ارتش تکین! تصور کنید که گوشی شما در حال شنود شماست. دوربین فعال است، میکروفون روشن است، و تمام پیامهای شما - حتی آنهایی که در Signal یا WhatsApp رمزگذاری شدهاند - در حال خوانده شدن هستند. و شما هیچ چیز متوجه نمیشوید. این دیگر یک سناریوی فیلم جاسوسی نیست؛ این واقعیت Predator است - جاسوسافزاری که ۹۰ نفر از سیاستمداران، روزنامهنگاران، و مقامات نظامی یونان را هدف قرار داد.

در ۲۷ فوریه ۲۰۲۶، یک دادگاه یونانی حکمی تاریخی صادر کرد: Tal Dilian، بنیانگذار Intellexa و سازنده Predator، به همراه سه نفر دیگر به مجموع ۱۲۶ سال و ۸ ماه زندان محکوم شدند. این اولین محکومیت جنایی در تاریخ برای مدیران یک شرکت جاسوسافزار تجاری است - نه به خاطر ساختن ابزار، بلکه به خاطر نحوه استفاده مشتریانشان از آن.

این یک نقطه عطف است. برای سالها، صنعت جاسوسافزار تجاری با مصونیت کامل عمل میکرد. شرکتهایی مثل NSO Group (سازنده Pegasus) و Intellexa میگفتند: «ما فقط ابزار میسازیم؛ مسئولیت استفاده با مشتری است.» اما دادگاه آتن این دفاع را رد کرد و گفت: اگر شما میدانستید که ابزارتان برای نقض حقوق بشر استفاده میشود، شما هم مجرم هستید.

کالبدشکافی فنی: Predator چگونه کار میکند؟

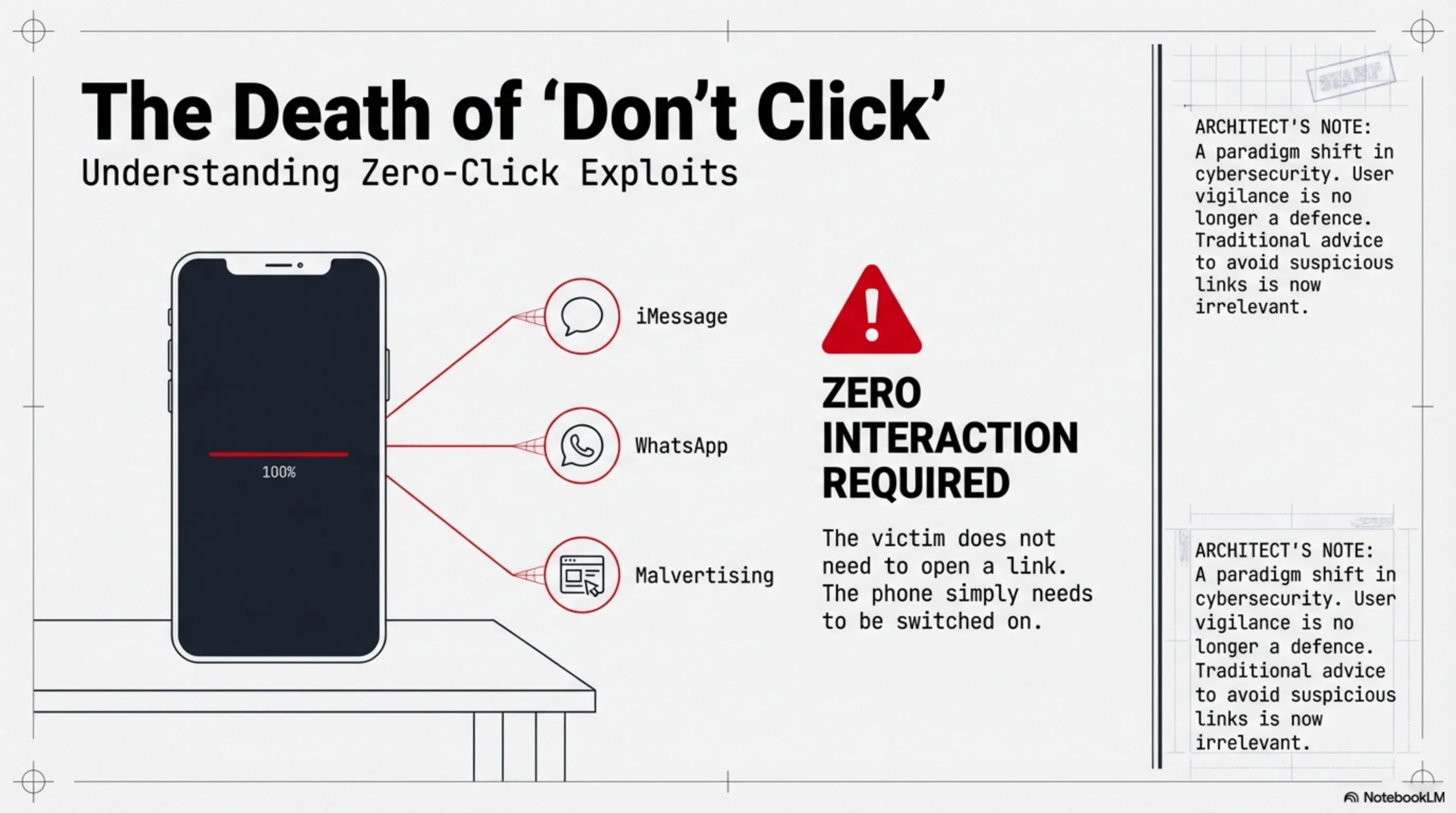

Zero-Click Exploits: حمله بدون کلیک

Predator یک جاسوسافزار پیشرفته است که میتواند بدون هیچ تعاملی از طرف قربانی، گوشیهای iOS و Android را آلوده کند. این به آن معنی است که شما نیازی به کلیک روی یک لینک مشکوک یا دانلود یک فایل ندارید؛ فقط کافی است گوشی شما روشن باشد.

چگونه؟ Predator از آسیبپذیریهای Zero-Day استفاده میکند - باگهایی در سیستمعامل که هنوز کشف نشدهاند. این آسیبپذیریها میتوانند از طریق iMessage، WhatsApp، یا حتی تبلیغات آنلاین (Malvertising) فعال شوند.

یادداشت معمار: Zero-Click exploits نشاندهنده یک تغییر پارادایم در امنیت سایبری هستند. در گذشته، ما به کاربران میگفتیم: «روی لینکهای مشکوک کلیک نکنید.» اما حالا دیگر کلیک کردن مهم نیست؛ فقط داشتن یک گوشی روشن کافی است.

معماری Predator: Alien + Predator

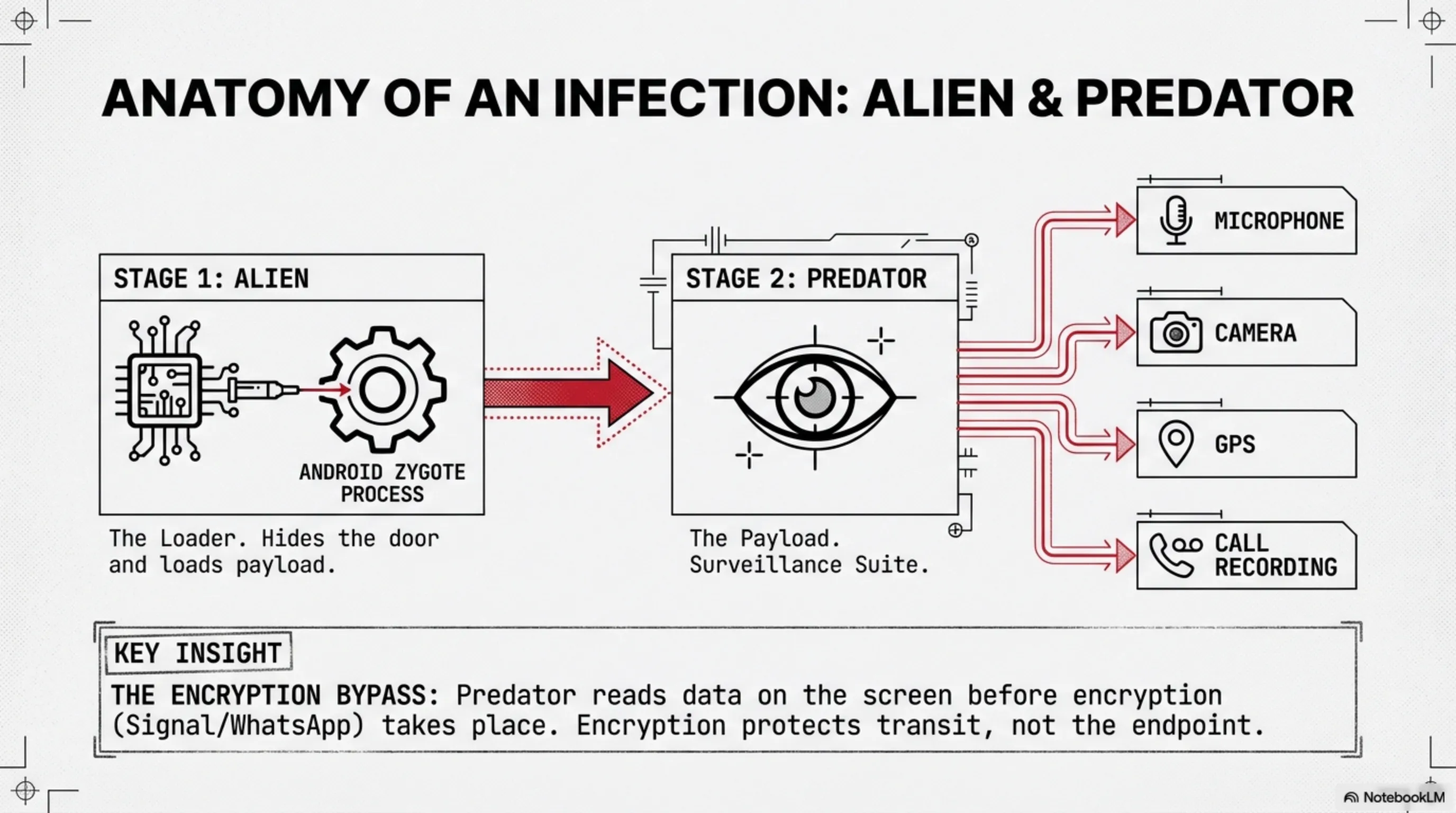

Predator از دو کامپوننت اصلی تشکیل شده است:

- Alien (Loader): این کامپوننت اول است که روی گوشی نصب میشود. وظیفه آن بارگذاری و اجرای ماژولهای دیگر است. Alien خود را در یک پروسه اصلی Android به نام Zygote تزریق میکند تا از تشخیص فرار کند.

- Predator (Payload): این کامپوننت اصلی است که تمام قابلیتهای جاسوسی را دارد: ضبط تماسها، خواندن پیامها، دسترسی به دوربین و میکروفون، و ردیابی موقعیت GPS.

Predator میتواند از تمام اپلیکیشنهای پیامرسان رمزگذاریشده مثل Signal، WhatsApp، و Telegram اطلاعات بدزدد. چگونه؟ چون رمزگذاری فقط در حین انتقال کار میکند؛ وقتی پیام روی گوشی شما نمایش داده میشود، دیگر رمزگذاری نیست. Predator در همان لحظه آن را میخواند.

رسوایی Predatorgate: چه کسانی هدف بودند؟

۹۰+ قربانی: از سیاستمداران تا روزنامهنگاران

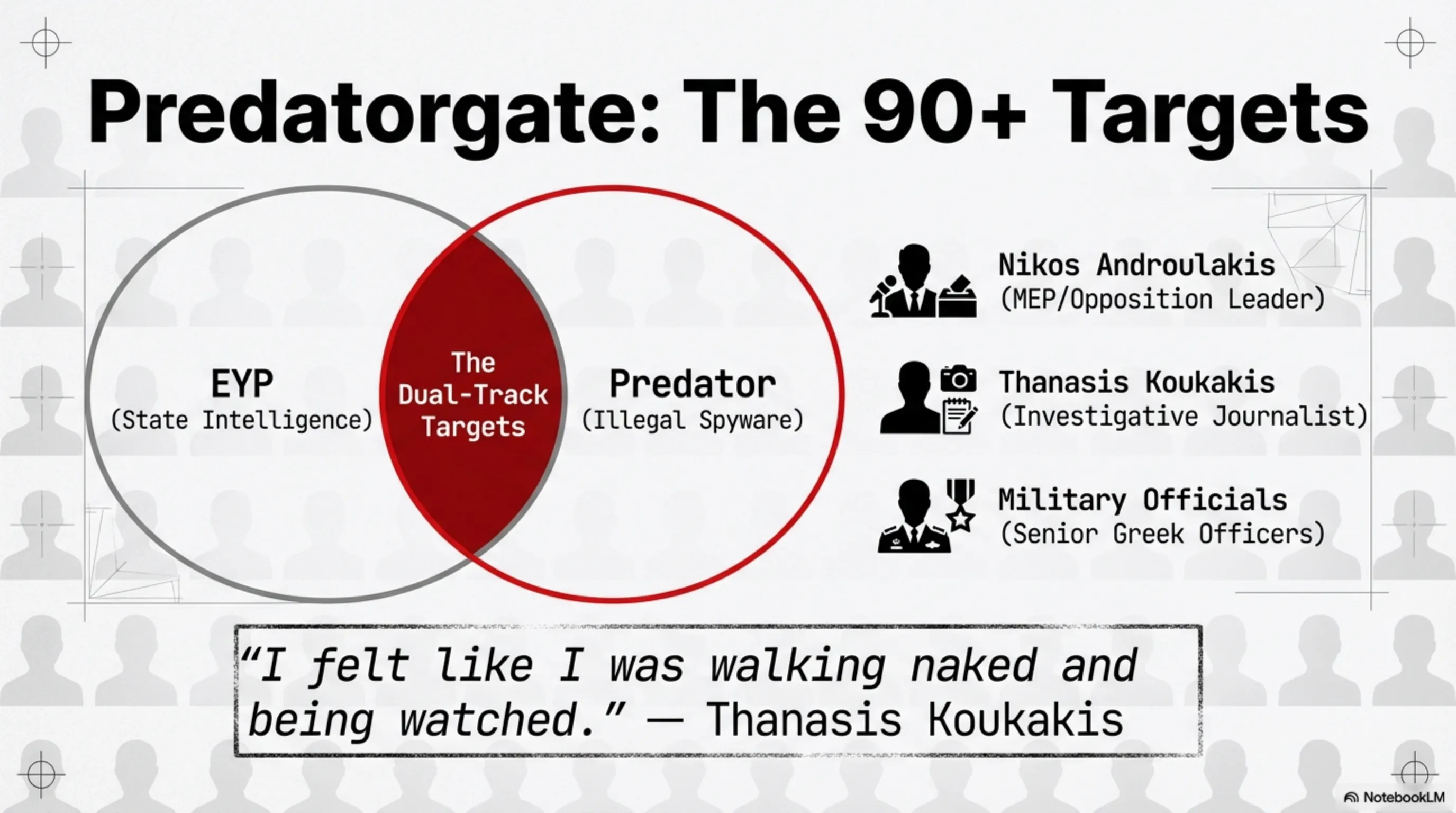

تحقیقات نشان داد که Predator علیه بیش از ۹۰ نفر در یونان استفاده شده است. قربانیان شامل موارد زیر بودند:

- Nikos Androulakis: رهبر حزب اپوزیسیون PASOK و عضو پارلمان اروپا

- Thanasis Koukakis: روزنامهنگار تحقیقی که درباره فساد در بخش بانکی یونان گزارش میداد

- وزرای دولت: حتی برخی از وزرای دولت فعلی یونان هم هدف بودند

- مقامات نظامی: افسران ارشد ارتش یونان

- دادستانها و وکلا: کسانی که در حال تحقیق درباره فساد بودند

اما نکته وحشتناک این است: بسیاری از این قربانیان تحت نظارت دوگانه بودند. یعنی هم سرویس اطلاعاتی ملی یونان (EYP) به صورت قانونی آنها را شنود میکرد، و هم Predator به صورت غیرقانونی. این نشان میدهد که احتمالاً یک هماهنگی بین دولت و سازندگان جاسوسافزار وجود داشته است.

Thanasis Koukakis: روزنامهنگاری که ماجرا را فاش کرد

داستان از اوایل ۲۰۲۲ شروع شد. Thanasis Koukakis، یک روزنامهنگار تحقیقی، متوجه شد که گوشی او رفتار عجیبی دارد: باتری سریع تمام میشود، گوشی داغ میشود، و دادههای زیادی مصرف میکند. او گوشی خود را به Citizen Lab - یک آزمایشگاه امنیتی در دانشگاه تورنتو - فرستاد.

نتیجه شوکهکننده بود: گوشی او همزمان توسط EYP (سرویس اطلاعاتی یونان) و Predator هدف قرار گرفته بود. این اولین باری بود که یک قربانی جاسوسافزار تجاری در اروپا به صورت عمومی شناسایی میشد. Koukakis به دادگاه رفت و پروندهای علیه دولت یونان و Intellexa باز کرد.

او در مصاحبهای گفت: «احساس میکردم که برهنه راه میروم و همه دارند نگاهم میکنند. نمیدانستم چه محتوایی از گوشی من دزدیده شده، چه ایمیلهایی خوانده شدهاند، و چه مکالماتی شنود شدهاند.»

تحلیل ژئوپلیتیک: صنعت جاسوسافزار تجاری

از Pegasus تا Predator: بازار میلیارد دلاری نظارت

Intellexa تنها بازیگر این صنعت نیست. NSO Group اسرائیلی با محصول Pegasus، شرکت ایتالیایی Hacking Team، و شرکت آلمانی FinFisher همگی در این بازار فعال هستند. ارزش این بازار چقدر است? تخمینها بین ۵ تا ۱۲ میلیارد دلار در سال است.

چرا این بازار اینقدر سودآور است؟ چون بیش از ۸۰ کشور در جهان مشتری این شرکتها هستند. از دموکراسیهای غربی مثل اسپانیا و لهستان گرفته تا رژیمهای سرکوبگر مثل عربستان سعودی، مصر، و سودان.

این مقاله در ادامه تحلیل ما درباره شورش سختافزار و پارادوکس هوش مصنوعی است - جایی که دیدیم چگونه تکنولوژی میتواند علیه خالقان و کاربران خود برگردد. اما Predatorgate یک سطح بالاتر است: تکنولوژیای که عمداً برای نقض حقوق بشر ساخته شده است.

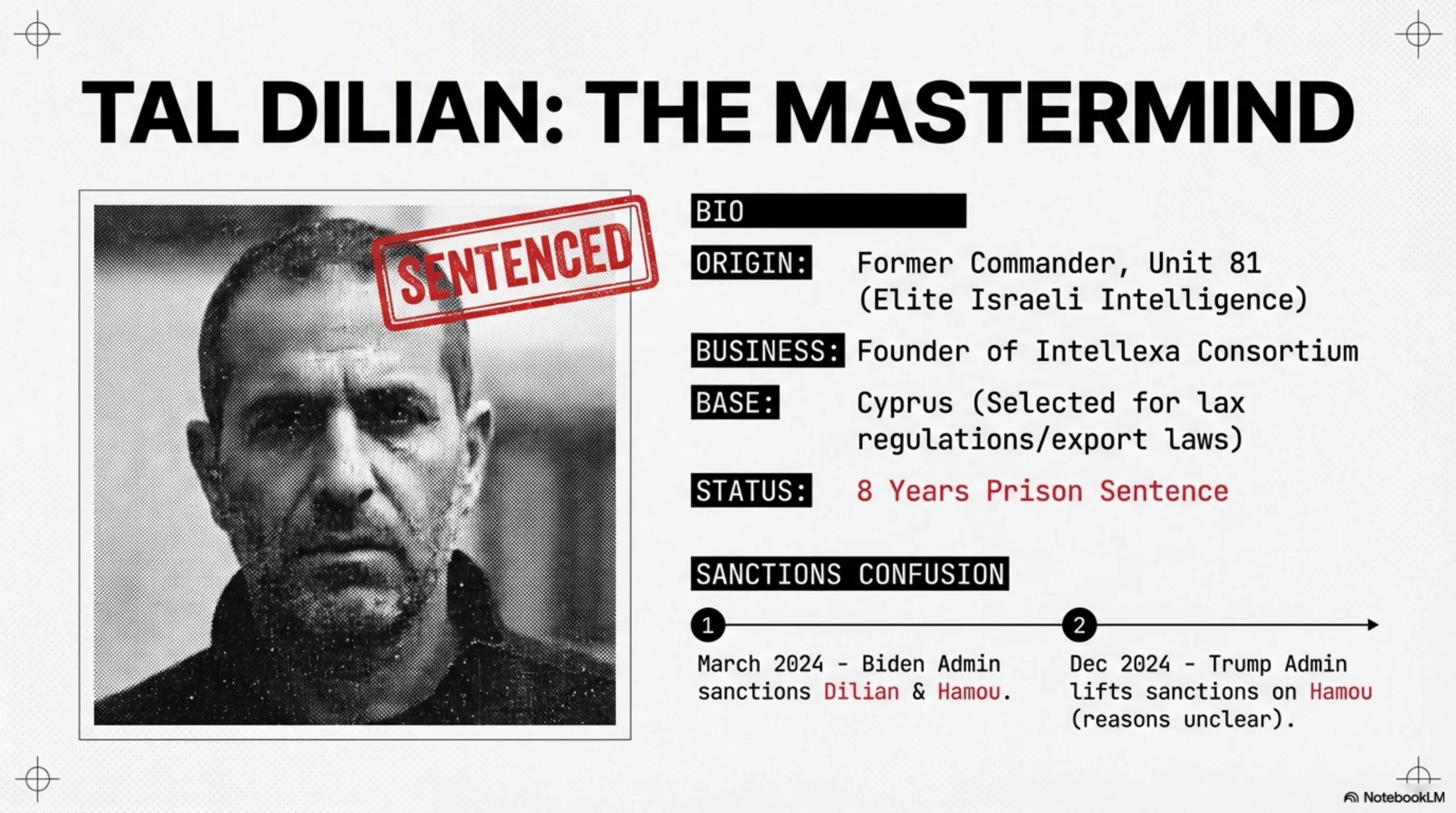

Tal Dilian: از افسر اطلاعاتی اسرائیل تا زندانی یونان

Tal Dilian یک افسر سابق اطلاعات نظامی اسرائیل است که در یکی از واحدهای نخبه کار میکرد. بعد از خروج از ارتش، او Intellexa را تاسیس کرد - یک کنسرسیوم از شرکتهای جاسوسافزار که محصول اصلی آن Predator بود.

Intellexa از قبرس به عنوان پایگاه عملیاتی استفاده میکرد. چرا قبرس؟ چون قوانین مالیاتی و نظارتی آن بسیار سهلگیرانه است. شرکتهای جاسوسافزار میتوانند در قبرس ثبت شوند و به راحتی به مشتریان در سراسر جهان خدمات ارائه دهند.

در مارس ۲۰۲۴، دولت بایدن تحریمهایی علیه Dilian، Sara Hamou (همسر سابق و شریک تجاری او)، و چند شرکت وابسته به Intellexa اعمال کرد. اما در دسامبر ۲۰۲۴، دولت ترامپ تحریمها علیه Hamou را لغو کرد - یک تصمیم جنجالی که هنوز دلایل آن مشخص نیست.

حکم دادگاه: چرا این تاریخی است؟

اتهامات و مجازاتها

دادگاه آتن چهار نفر را به سه اتهام اصلی محکوم کرد:

- نقض محرمانگی ارتباطات تلفنی: شنود غیرقانونی تماسها و پیامها

- دستکاری سیستمهای ذخیرهسازی داده شخصی: دسترسی و تغییر اطلاعات خصوصی

- دسترسی غیرقانونی به سیستمهای اطلاعاتی: هک کردن دستگاهها بدون مجوز

مجازاتها:

- Tal Dilian: ۸ سال زندان

- Sara Hamou: ۸ سال زندان

- Felix Bitzios: ۸ سال زندان

- Yiannis Lavranos: ۸ سال زندان

قاضی Nikos Askianakis گفت که متهمان با «قصد مشترک» عمل کردهاند و هیچ شرایط تخفیفدهندهای وجود ندارد. همه چهار نفر در حال حاضر آزاد هستند و منتظر رسیدگی به درخواست تجدیدنظر خود هستند.

تحلیل معمار: این حکم یک سابقه حقوقی مهم ایجاد میکند: سازندگان ابزارهای نظارتی نمیتوانند پشت مشتریان دولتی خود پنهان شوند. اگر شما میدانستید که محصولتان برای نقض حقوق استفاده میشود، شما هم مسئول هستید.

مشتریان Intellexa: از یونان تا سودان

فهرست سیاه: چه کسانی Predator خریدند؟

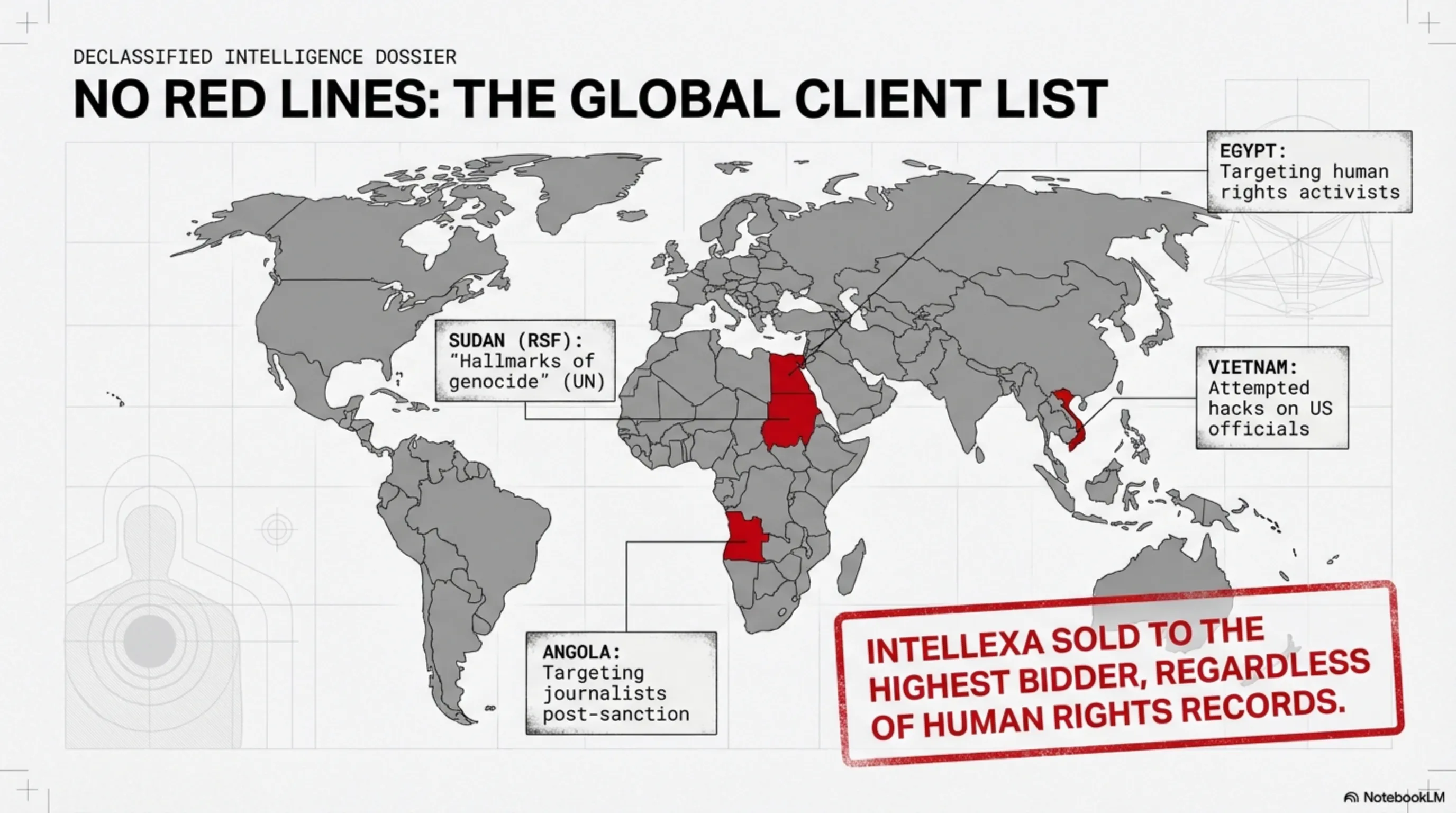

تحقیقات نشان داده است که Intellexa به برخی از بدترین ناقضان حقوق بشر در جهان جاسوسافزار فروخته است:

- سودان: نیروهای پشتیبانی سریع (RSF) که اقدامات آنها توسط کارشناسان سازمان ملل «نشانههای نسلکشی» خوانده شده است

- مصر: سرویسهای اطلاعاتی که از Predator علیه فعالان حقوق بشر استفاده کردهاند

- ویتنام: دولتی که سعی کرده است مقامات آمریکایی را هک کند

- آنگولا: در می ۲۰۲۴، روزنامهنگار برجسته Teixeira Cândido با Predator هدف قرار گرفت

- پاکستان: در تابستان ۲۰۲۵، یک وکیل حقوق بشر هدف قرار گرفت

این فهرست نشان میدهد که Intellexa هیچ خط قرمزی نداشت. آنها به هر کسی که پول میپرداخت، جاسوسافزار میفروختند - بدون توجه به اینکه چگونه استفاده میشود.

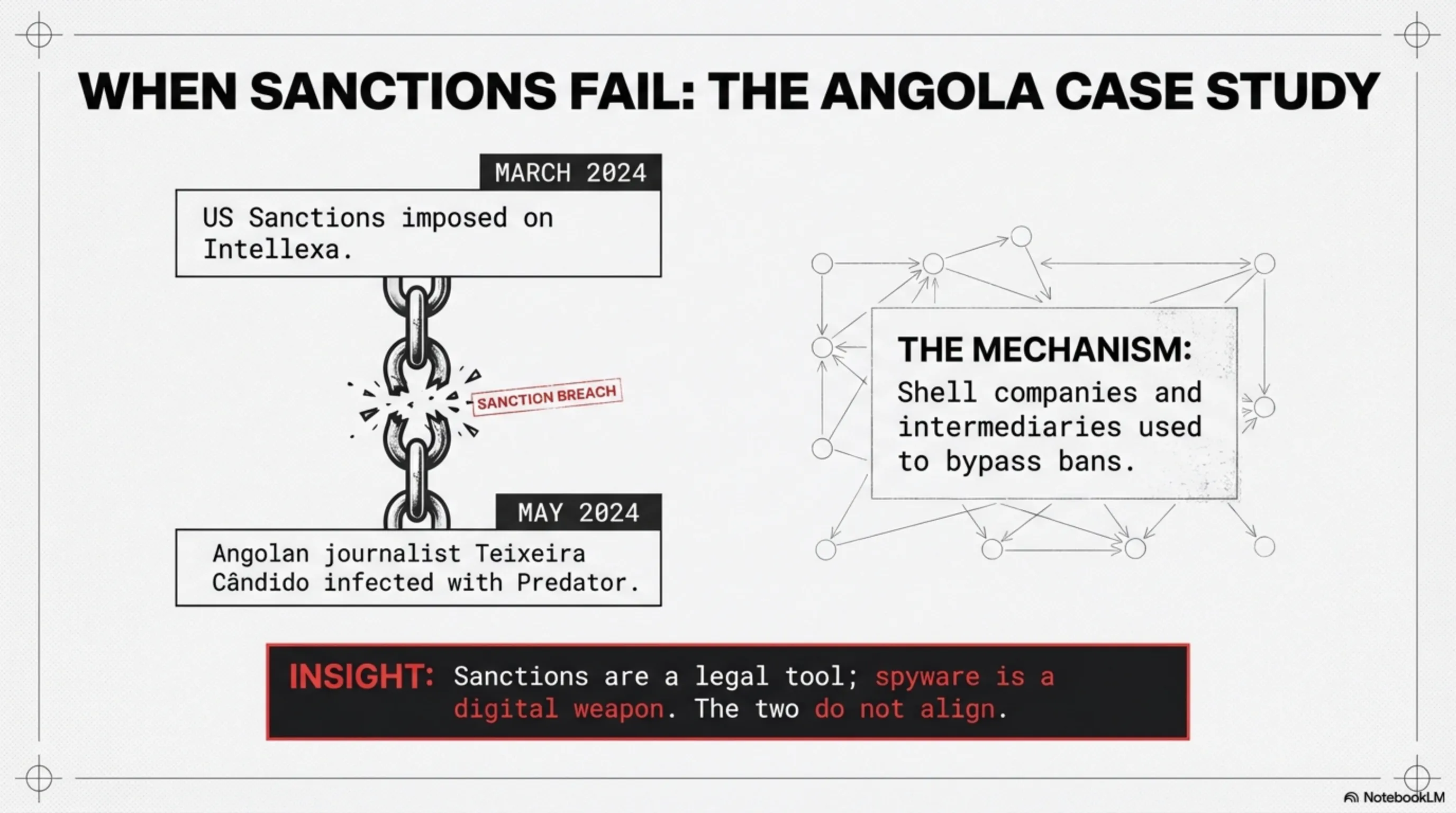

پرونده آنگولا: وقتی تحریمها کار نمیکنند

یکی از نگرانکنندهترین جنبههای این پرونده این است که حتی بعد از تحریمهای آمریکا در مارس ۲۰۲۴، Intellexa همچنان فعال بود. در می ۲۰۲۴ - دو ماه بعد از تحریمها - گوشی Teixeira Cândido، یک روزنامهنگار آنگولایی، با Predator آلوده شد.

Cândido به ICIJ گفت: «ترسیده بودم، چون نمیدانستم چه محتوایی از گوشی من، از ایمیلهایم برداشته شده، و نمیدانستم به چه چیزهایی گوش دادهاند. احساس میکنی که برهنه راه میروی و تماشا میشوی.»

این نشان میدهد که تحریمها به تنهایی کافی نیستند. Intellexa از شبکهای پیچیده از شرکتهای پوششی و واسطهها استفاده میکند تا از تحریمها فرار کند. این یک چالش بزرگ برای دولتها است.

ریسکها و چالشها: چرا این فقط شروع است

صنعت جاسوسافزار همچنان زنده است

با وجود این محکومیت تاریخی، صنعت جاسوسافزار تجاری همچنان در حال رشد است. چرا؟ چون تقاضا وجود دارد. دولتها میخواهند توانایی جاسوسی از شهروندان خود را داشته باشند، و شرکتهای خصوصی حاضرند این توانایی را بفروشند.

NSO Group، سازنده Pegasus، هنوز فعال است. با وجود دعاوی حقوقی متعدد در آمریکا و تحریمهای بینالمللی، شرکت همچنان به مشتریان خود خدمات میدهد. چرا؟ چون دولت اسرائیل از آن حمایت میکند و صادرات آن را مجاز میداند.

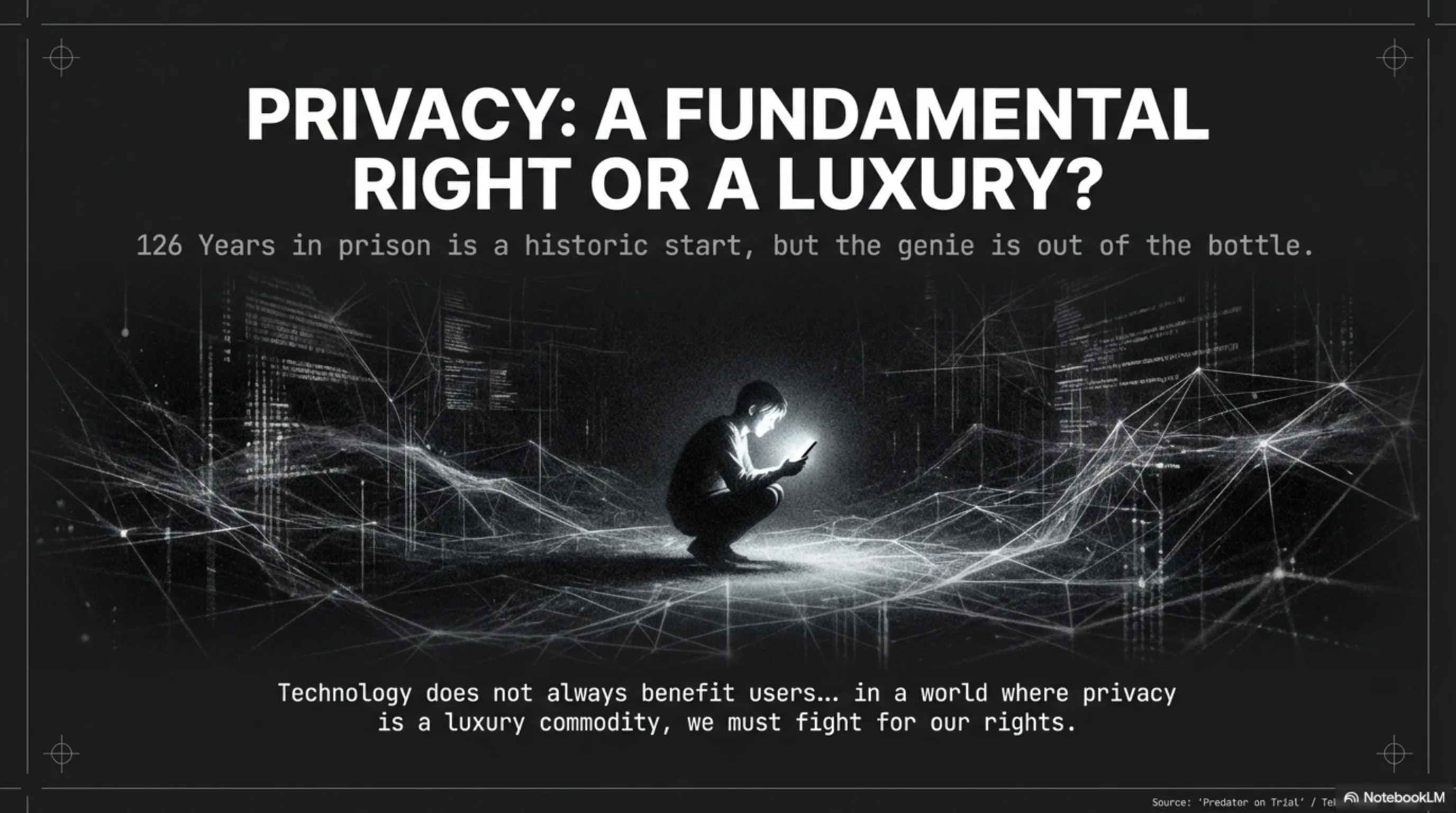

هشدار معمار: ما در حال ورود به دنیایی هستیم که در آن، حریم خصوصی یک کالای لوکس است، نه یک حق اساسی. اگر شما یک سیاستمدار، روزنامهنگار، یا فعال هستید، باید فرض کنید که گوشی شما در حال شنود است.

مقایسه با صنعت سلاح: آیا جاسوسافزار باید تنظیم شود؟

برخی از کارشناسان پیشنهاد کردهاند که جاسوسافزار باید مثل سلاح تنظیم شود. یعنی فروش آن به کشورهای خاص ممنوع باشد، و خریداران باید مجوز بگیرند. اما مشکل این است که جاسوسافزار یک محصول دیجیتال است؛ نمیتوان آن را مثل یک تانک یا موشک کنترل کرد.

علاوه بر این، بسیاری از کشورهای غربی خودشان از جاسوسافزار تجاری استفاده میکنند. اسپانیا از Pegasus علیه رهبران کاتالان استفاده کرد. لهستان از آن علیه مخالفان سیاسی استفاده کرد. آلمان و فرانسه هم مشتریان NSO Group بودهاند. پس چگونه میتوانند از دیگران بخواهند که استفاده نکنند؟

راهحلهای فنی: چگونه از خود محافظت کنیم؟

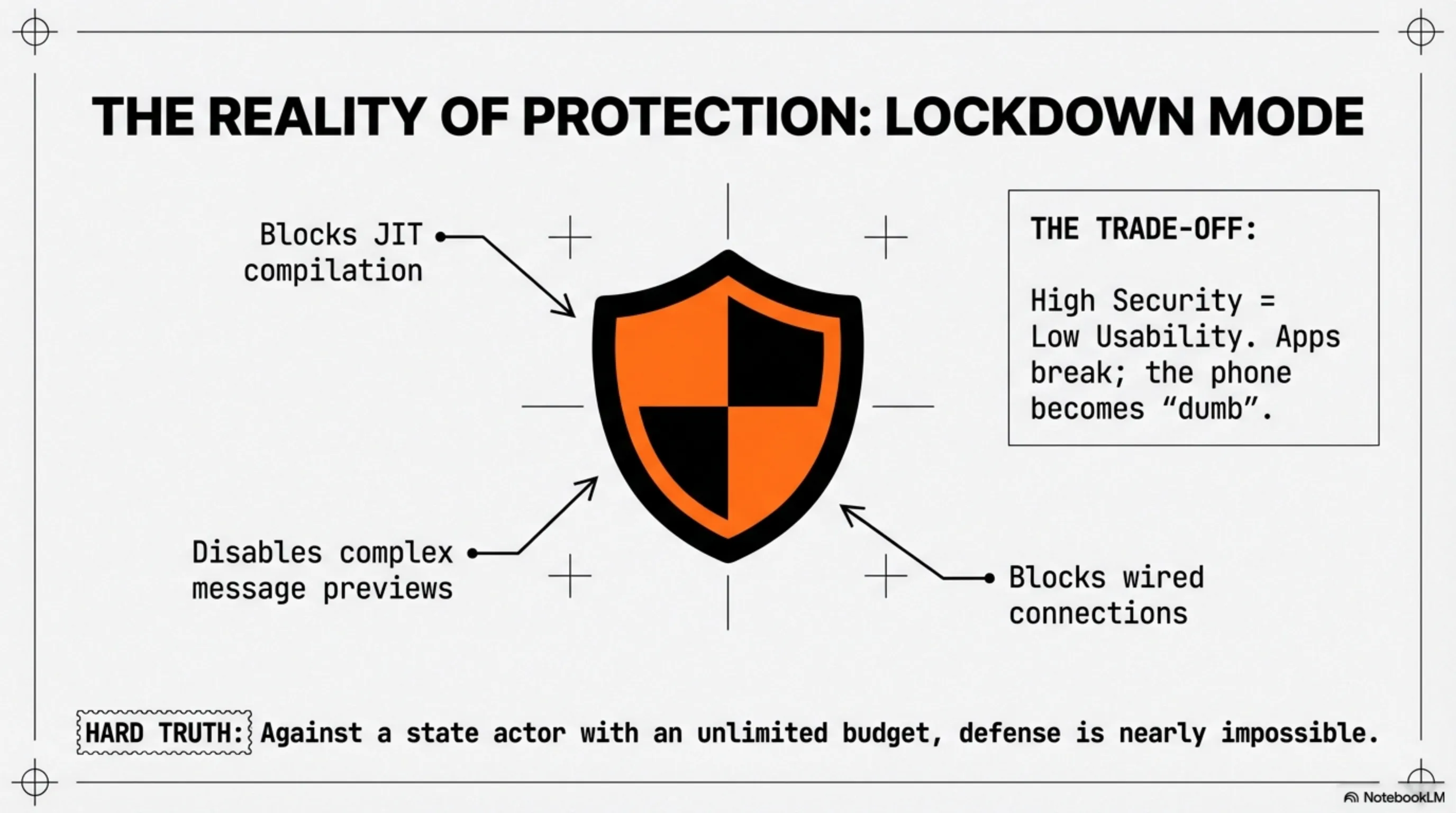

Lockdown Mode: سپر اپل علیه جاسوسافزار

در سال ۲۰۲۲، اپل یک ویژگی جدید به نام Lockdown Mode معرفی کرد. این حالت بسیاری از قابلیتهای گوشی را غیرفعال میکند تا از Zero-Click exploits جلوگیری کند. مثلاً:

- پیوستهای پیچیده در iMessage غیرفعال میشوند

- پیشنمایش لینکها در پیامها غیرفعال میشود

- اتصالات سیمی (USB) وقتی گوشی قفل است، غیرفعال میشوند

- برخی از تکنولوژیهای وب پیچیده (مثل JIT compilation) غیرفعال میشوند

این ویژگی برای افرادی که در معرض خطر بالا هستند (روزنامهنگاران، فعالان، سیاستمداران) بسیار مفید است. اما مشکل این است که استفاده از آن باعث میشود برخی از اپلیکیشنها درست کار نکنند.

در مقاله اخیر ما درباره Gemini 3.1 Pro و انقلاب Agentic AI، دیدیم که OpenAI هم یک Lockdown Mode معرفی کرده است. این نشان میدهد که امنیت در حال تبدیل شدن به یک اولویت اصلی در صنعت تکنولوژی است.

توصیههای عملی برای کاربران پرخطر

اگر شما یک روزنامهنگار، فعال، یا سیاستمدار هستید، این توصیهها را جدی بگیرید:

- از Lockdown Mode استفاده کنید: حتی اگر ناراحتکننده است

- گوشی خود را بهروز نگه دارید: آپدیتهای امنیتی حیاتی هستند

- از دو گوشی استفاده کنید: یکی برای کارهای حساس، یکی برای استفاده روزمره

- به رفتار گوشی خود توجه کنید: باتری سریع تمام میشود؟ گوشی داغ است؟ داده زیاد مصرف میکند؟

- گوشی خود را تست کنید: سرویسهایی مثل Amnesty International's Mobile Verification Toolkit میتوانند گوشی شما را برای جاسوسافزار اسکن کنند

اما واقعیت تلخ این است: اگر یک دولت با بودجه میلیونها دلار تصمیم بگیرد که شما را هدف قرار دهد، احتمالاً موفق خواهد شد. این ابزارها آنقدر پیشرفته هستند که حتی کارشناسان امنیتی هم به سختی میتوانند آنها را تشخیص دهند.

واکنش بینالمللی: اروپا در حال اقدام است

کمیته PEGA: تحقیق پارلمان اروپا

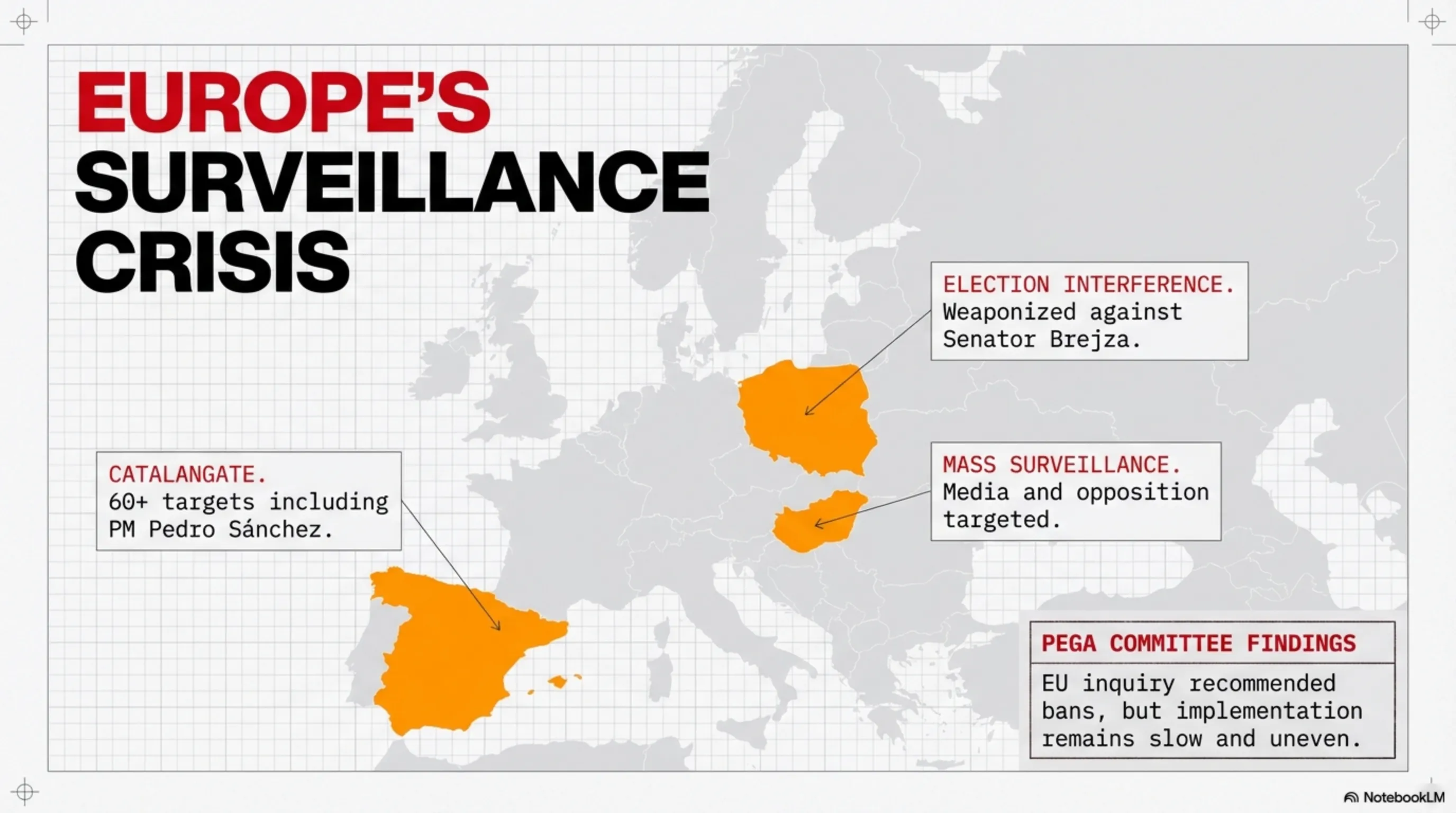

در ۲۰۲۲، پارلمان اروپا یک کمیته تحقیق رسمی به نام PEGA راهاندازی کرد تا استفاده از جاسوسافزار تجاری در کشورهای عضو را بررسی کند. نتایج شوکهکننده بود:

- اسپانیا: Pegasus علیه رهبران استقلالطلب کاتالان و حتی نخستوزیر Pedro Sánchez استفاده شد

- مجارستان: Pegasus علیه روزنامهنگاران، وکلا، و سیاستمداران اپوزیسیون استفاده شد

- لهستان: دولت از جاسوسافزار تجاری علیه منتقدان استفاده کرد

کمیته PEGA توصیه کرد که استفاده از جاسوسافزار علیه شهروندان اتحادیه اروپا باید ممنوع شود، مگر در موارد خاص که نظارت قضایی سختگیرانه وجود داشته باشد. اما اجرای این توصیهها کند و ناهموار بوده است.

آمریکا: تحریمها و سردرگمی

سیاست آمریکا نسبت به صنعت جاسوسافزار سردرگم بوده است. دولت بایدن در ۲۰۲۴ تحریمهای سختی علیه Intellexa و NSO Group اعمال کرد. اما دولت ترامپ در دسامبر ۲۰۲۴ برخی از این تحریمها را لغو کرد.

چرا این تغییر سیاست؟ برخی از تحلیلگران میگویند که دولت ترامپ میخواهد با اسرائیل - که بسیاری از این شرکتها در آنجا مستقر هستند - روابط بهتری داشته باشد. دیگران میگویند که ممکن است خود دولت آمریکا هم میخواهد از این ابزارها استفاده کند.

چشمانداز آینده: دنیای ۲۰۳۰ - نظارت همهجانبه؟

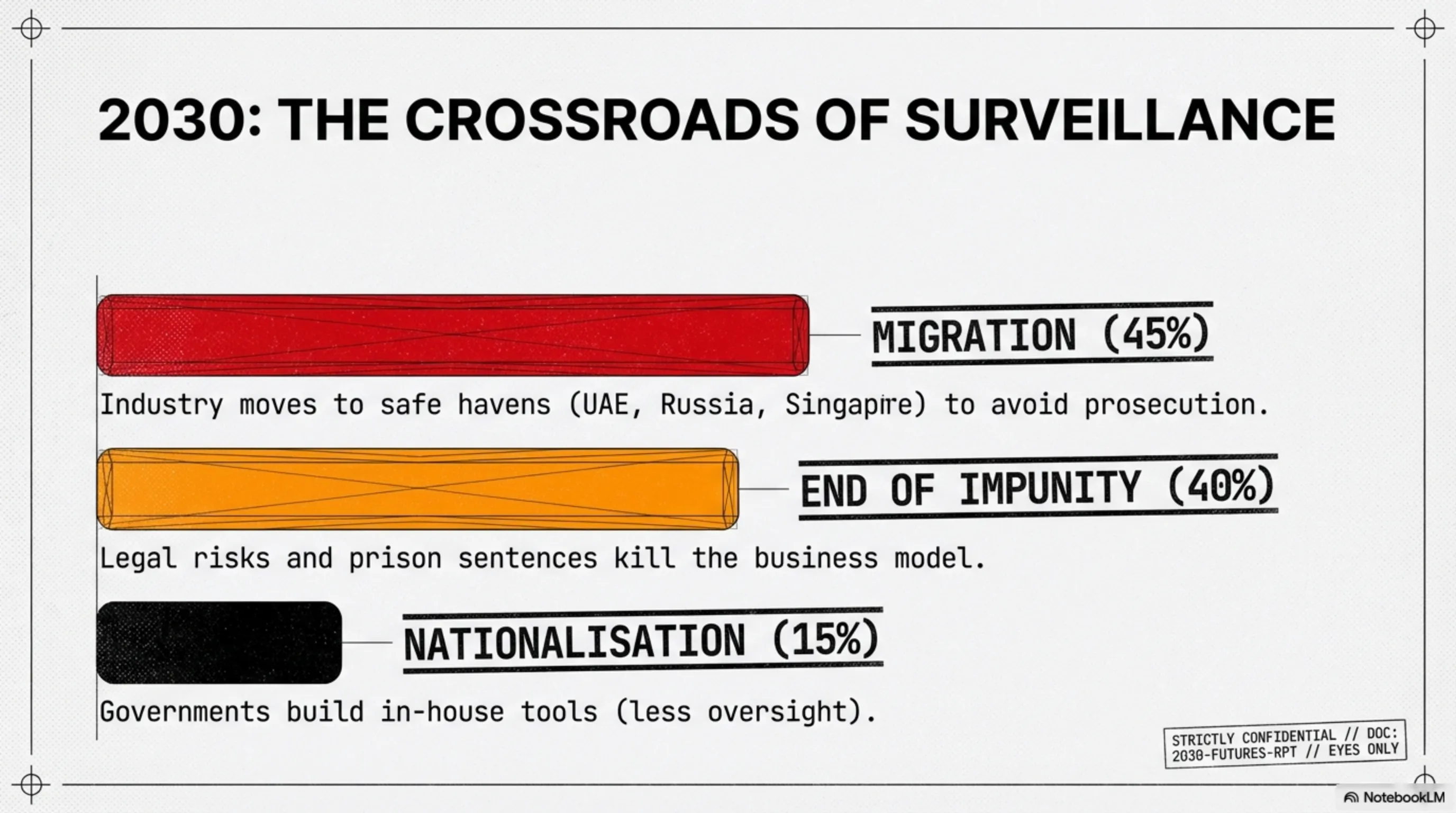

سناریوی ۱: پایان عصر مصونیت (احتمال: ۴۰٪)

این حکم میتواند شروع یک روند جدید باشد. اگر دادگاههای دیگر هم شروع به محکوم کردن سازندگان جاسوسافزار کنند، این صنعت ممکن است تحت فشار قرار بگیرد. شرکتها ممکن است تصمیم بگیرند که ریسک حقوقی ارزش سود را ندارد.

سناریوی ۲: انتقال به حوزههای قضایی امن (احتمال: ۴۵٪)

سناریوی محتملتر این است که شرکتهای جاسوسافزار به کشورهایی منتقل شوند که قوانین سهلگیرانهتری دارند. مثلاً، برخی از شرکتها ممکن است به امارات، سنگاپور، یا حتی روسیه منتقل شوند.

سناریوی ۳: دولتی شدن صنعت (احتمال: ۱۵٪)

سناریوی سوم این است که دولتها تصمیم بگیرند که خودشان این تکنولوژی را بسازند، به جای اینکه از شرکتهای خصوصی بخرند. این میتواند خطرناکتر باشد، چون نظارت کمتری وجود خواهد داشت.

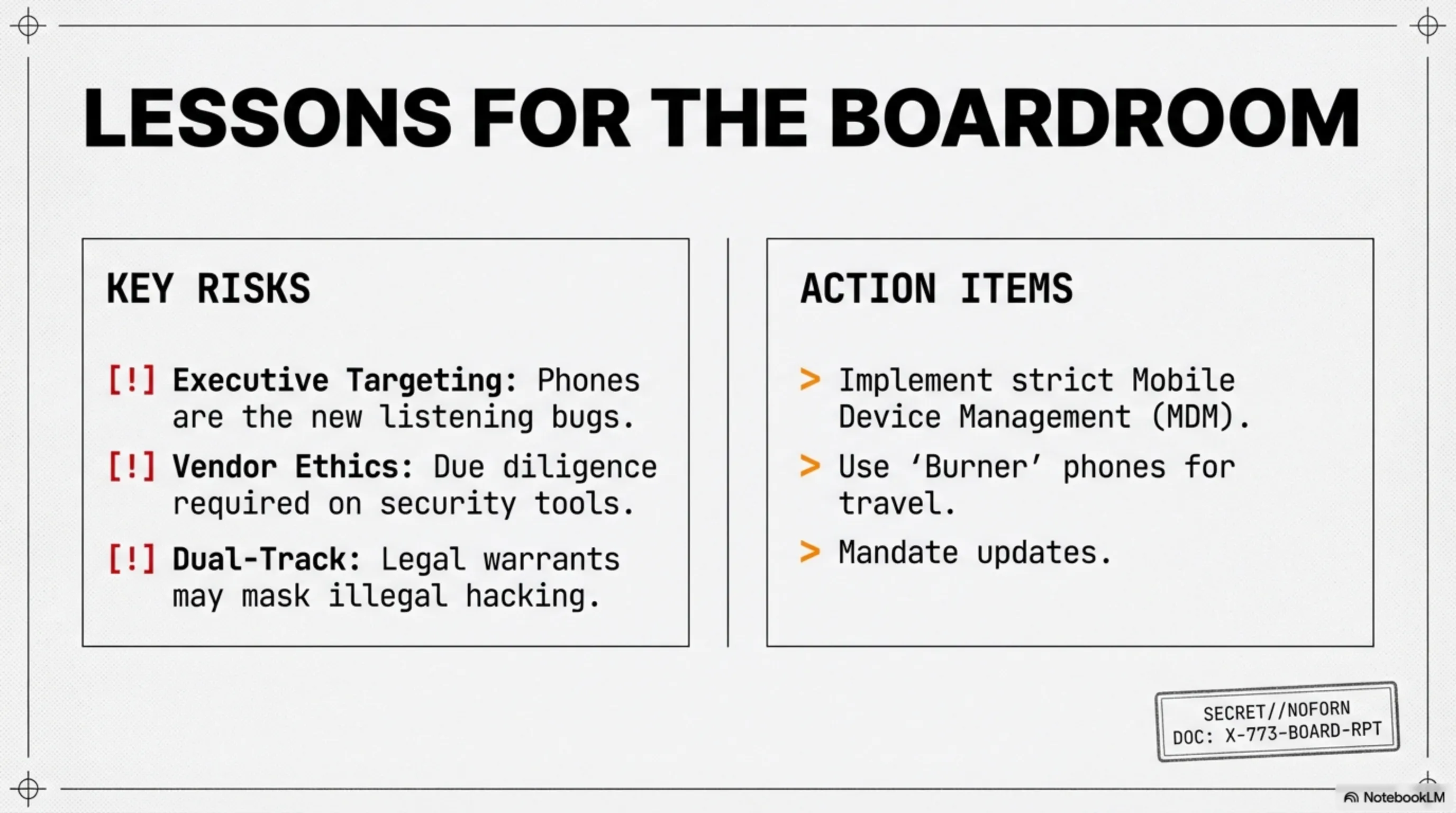

درسهای امنیتی برای سازمانها

۱. دستگاههای موبایل اهداف پرارزش هستند

مدیران ارشد، اعضای هیئتمدیره، و کارمندان کلیدی باید فرض کنند که دستگاههای موبایل آنها ممکن است هدف قرار بگیرند. سازمانها باید:

- سیستمهای Mobile Device Management (MDM) پیادهسازی کنند

- بهروزرسانیهای منظم سیستمعامل را اجباری کنند

- از ابزارهایی مثل Lockdown Mode استفاده کنند

- آموزش امنیتی منظم برای کارمندان پرخطر برگزار کنند

۲. نظارت دوگانه یک مدل تهدید واقعی است

افشای اینکه قربانیان Predator همزمان تحت نظارت قانونی EYP بودند، نشان میدهد که مهاجمان ممکن است از روشهای قانونی و غیرقانونی به صورت موازی استفاده کنند. سازمانها باید فرض کنند که یک حکم شنود قانونی ممکن است همزمان با یک هک غیرقانونی وجود داشته باشد.

۳. ریسک شخص ثالث به فروشندگان نظارت هم گسترش مییابد

سازمانهایی که ابزارهای امنیتی تهیه میکنند - از جمله نظارت شبکه، تشخیص نفوذ، یا سرویسهای اطلاعاتی - باید اخلاق فروشنده، انطباق با کنترل صادرات، و وضعیت تحریم را بررسی کنند.

نتیجهگیری: آیا این پایان عصر مصونیت است؟

⚖️ خلاصه تحلیل معمار

حکم تاریخی: برای اولین بار در تاریخ، مدیران یک شرکت جاسوسافزار تجاری به خاطر نحوه استفاده مشتریانشان از محصول، محکوم شدند. ۱۲۶ سال زندان برای ۴ نفر - این یک سابقه حقوقی است.

قربانیان: ۹۰+ سیاستمدار، روزنامهنگار، و مقام نظامی در یونان. اما Intellexa به سودان، مصر، ویتنام، آنگولا، و پاکستان هم فروخته است. این یک صنعت جهانی است.

تکنولوژی: Predator یک Zero-Click spyware است که میتواند بدون هیچ تعاملی از طرف قربانی، گوشی را آلوده کند. دوربین، میکروفون، پیامها، تماسها - همه چیز در دسترس مهاجم است.

سوال نهایی: آیا این حکم پایان عصر مصونیت است، یا فقط یک استثنا؟

Predatorgate نشان میدهد که حتی قدرتمندترین شرکتهای جاسوسافزار هم میتوانند محاکمه شوند. اما این فقط یک پیروزی کوچک است. صنعت جاسوسافزار تجاری همچنان در حال رشد است، و دولتها همچنان مشتاق خرید این ابزارها هستند.

همانطور که در مقاله شورش سختافزار دیدیم، تکنولوژی همیشه به نفع کاربران نیست. گاهی اوقات، تکنولوژی علیه ما استفاده میشود. سوال این است: آیا ما میتوانیم کنترل را پس بگیریم؟

ارتش تکین، در دنیایی که حریم خصوصی در حال تبدیل شدن به یک کالای لوکس است، ما باید برای حقوق خود مبارزه کنیم. این حکم یک شروع است، اما راه هنوز طولانی است.

بستر گستردهتر: بحران جاسوسافزار در اروپا

Catalangate اسپانیا: هشداری که نادیده گرفته شد

رسوایی Predatorgate یک حادثه مجزا نیست. در ۲۰۲۲، اسپانیا با بحران جاسوسافزار خود مواجه شد وقتی فاش شد که Pegasus برای هدف قرار دادن رهبران استقلالطلب کاتالان استفاده شده است. بیش از ۶۰ نفر، از جمله اعضای پارلمان اروپا، گوشیهایشان آلوده شده بود.

اما رسوایی چرخش غیرمنتظرهای پیدا کرد وقتی کشف شد که حتی نخستوزیر Pedro Sánchez و وزیر دفاع Margarita Robles هم هدف قرار گرفته بودند. این سوال نگرانکنندهای را مطرح کرد: اگر حتی نخستوزیر هم میتواند هک شود، چه کسی امن است؟

دولت اسپانیا در ابتدا هرگونه دخالت را انکار کرد، اما شواهد نشان میداد که سرویس اطلاعاتی CNI، Pegasus را خریداری کرده است. این رسوایی منجر به استعفای مدیر CNI شد، اما هیچ اتهام جنایی مطرح نشد. این دقیقاً همان چیزی است که حکم یونان را اینقدر مهم میکند - مسئولیت جنایی را در جایی که اسپانیا شکست خورد، برقرار میکند.

دولت نظارتی مجارستان

مجارستان تحت رهبری Viktor Orbán به یکی از پرمصرفترین کاربران جاسوسافزار تجاری در اروپا تبدیل شده است. تحقیقات Citizen Lab و Amnesty International نشان داد که Pegasus علیه روزنامهنگاران، وکلا، سیاستمداران اپوزیسیون و حتی یک نماینده پارلمان اروپا از مجارستان استفاده شده است.

اهداف شامل روزنامهنگاران تحقیقی از Direkt36 و Átlátszó بودند که درباره فساد دولتی گزارش میدادند. یکی از روزنامهنگاران، Szabolcs Panyi، کشف کرد که گوشی او چندین بار در طول چند سال آلوده شده است. دولت مجارستان هرگز به طور رسمی استفاده از Pegasus را تایید نکرده است، اما شواهد قاطع است.

آنچه که پرونده مجارستان را به ویژه نگرانکننده میکند، ماهیت سیستماتیک نظارت است. این هدف قرار دادن چند فرد برجسته نبود؛ این نظارت گسترده بر هر کسی بود که دولت را به چالش میکشید. این یک تهدید اساسی برای دموکراسی است.

نظارت سیاسی لهستان

در لهستان، دولت قبلی تحت حزب قانون و عدالت (PiS) از جاسوسافزار تجاری علیه مخالفان سیاسی استفاده کرد. اهداف شامل سناتور Krzysztof Brejza بودند که در انتخابات علیه دولت نامزد شده بود، و دادستان Ewa Wrzosek که در حال تحقیق درباره فساد دولتی بود.

زمانبندی نظارت به ویژه مشکوک بود: گوشی Brejza در طول کمپین انتخاباتی آلوده شد، و پیامهای هک شده به صورت انتخابی به رسانههای طرفدار دولت درز کرد تا به شهرت او آسیب بزند. این فقط نظارت نیست؛ این دخالت در انتخابات با استفاده از جاسوسافزار به عنوان سلاح است.

دولت جدید لهستان که در ۲۰۲۳ انتخاب شد، تحقیقاتی درباره استفاده دولت قبلی از جاسوسافزار آغاز کرده است. اما مانند یونان، سوال باقی میماند: آیا کسی با اتهامات جنایی مواجه خواهد شد؟

مسابقه تسلیحاتی فناوری: چه چیزی بعد از Predator میآید؟

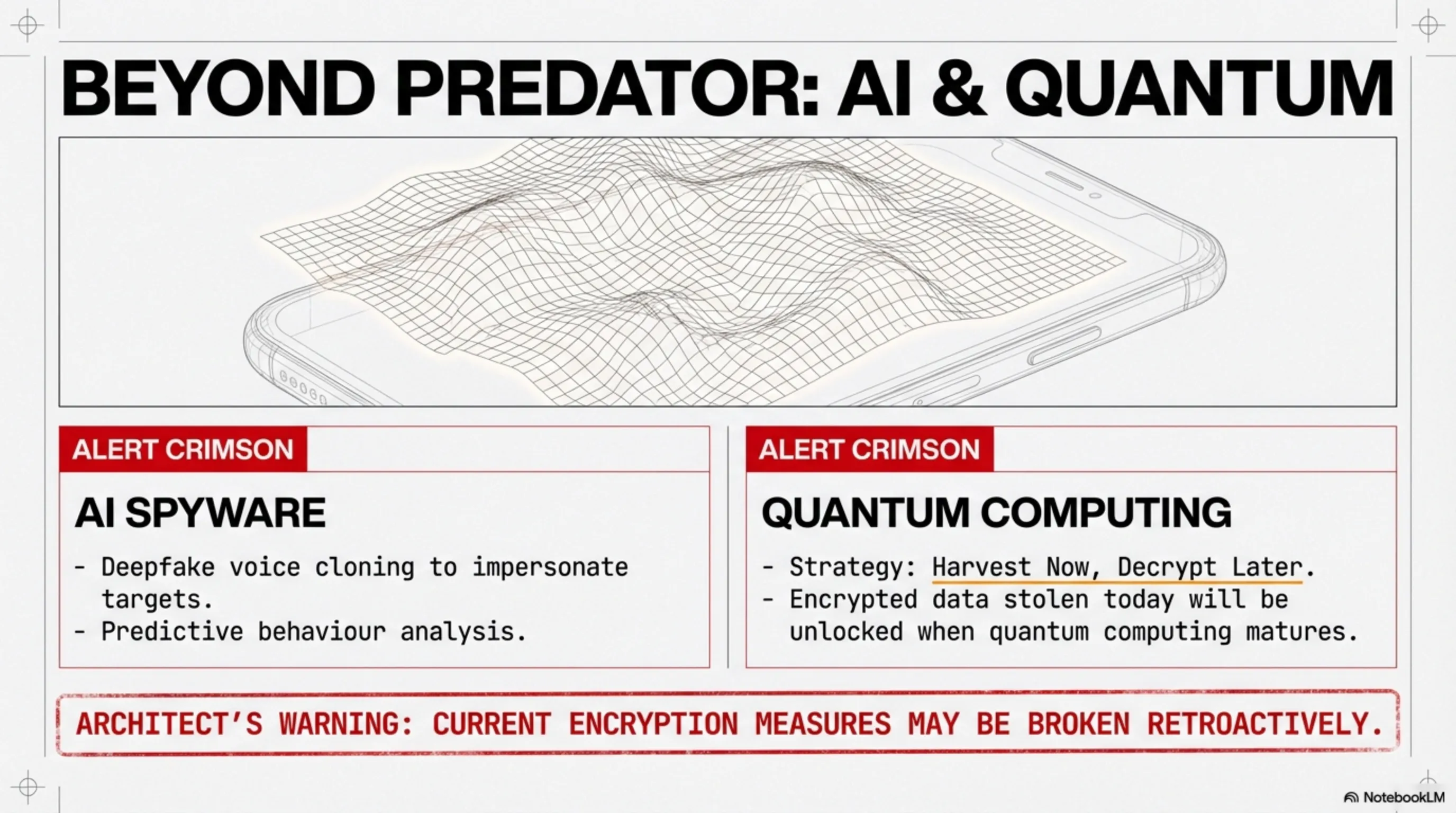

جاسوسافزار نسل بعدی: نظارت مبتنی بر هوش مصنوعی

همانطور که در مقاله اخیر خود درباره Gemini 3.1 Pro و انقلاب Agentic AI بحث کردیم، هوش مصنوعی در حال تغییر هر صنعتی است - از جمله نظارت. نسل بعدی جاسوسافزار احتمالاً قابلیتهای هوش مصنوعی را در بر خواهد داشت که ابزارهای فعلی را ابتدایی جلوه میدهد.

تصور کنید جاسوسافزاری که میتواند:

- به طور خودکار اطلاعات حساس را از پیامهای شما شناسایی و استخراج کند

- اقدامات آینده شما را بر اساس الگوهای رفتاری پیشبینی کند

- پیامهای جعلی را با سبک نوشتاری شما تولید کند تا شما را متهم کند

- از شبیهسازی صدا برای جعل هویت شما در تماسهای تلفنی استفاده کند

- شبکه اجتماعی شما را تجزیه و تحلیل کند تا اهداف دیگر را شناسایی کند

این علمی-تخیلی نیست؛ این قابلیتها در حال حاضر در آزمایشگاههای تحقیقاتی وجود دارند. سوال این نیست که آیا سلاحسازی خواهند شد، بلکه چه زمانی.

محاسبات کوانتومی: پایان رمزگذاری؟

تهدید دیگری که در افق است، محاسبات کوانتومی است. رمزگذاری فعلی بر مسائل ریاضی متکی است که برای کامپیوترهای کلاسیک حل کردن آنها بسیار دشوار است. اما کامپیوترهای کوانتومی به طور بالقوه میتوانند این طرحهای رمزگذاری را در چند دقیقه بشکنند.

این بدان معنی است که حتی اگر پیامهای شما امروز رمزگذاری شده باشند، یک دشمن میتواند آنها را ذخیره کند و در آینده وقتی کامپیوترهای کوانتومی در دسترس باشند، رمزگشایی کند. این «اکنون برداشت کن، بعداً رمزگشایی کن» نامیده میشود - و آژانسهای اطلاعاتی در حال حاضر این کار را انجام میدهند.

صنعت جاسوسافزار از نزدیک تحولات محاسبات کوانتومی را زیر نظر دارد. وقتی رمزگذاری مقاوم در برابر کوانتوم استاندارد شود، شرکتهای جاسوسافزار باید سازگار شوند. اما تا آن زمان، آنها یک پنجره فرصت برای برداشت هر چه بیشتر دادههای رمزگذاری شده دارند.

مدل اقتصادی: چرا جاسوسافزار اینقدر سودآور است

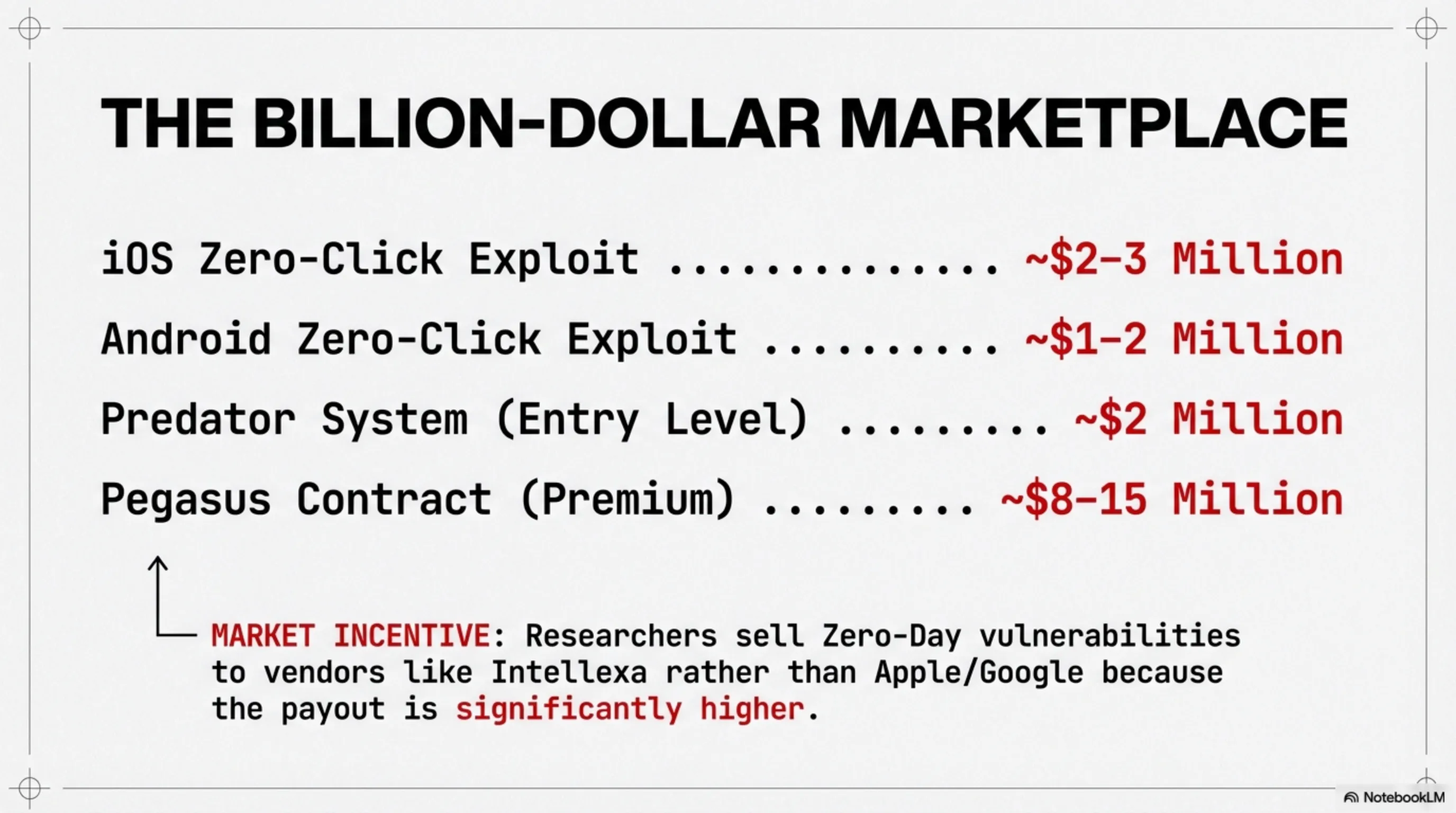

لیست قیمت: نظارت چقدر هزینه دارد؟

اسناد درز کرده از NSO Group و سایر فروشندگان جاسوسافزار، اقتصاد این صنعت را فاش میکنند. یک قرارداد معمولی Pegasus بین ۸ تا ۱۵ میلیون دلار برای یک مشتری دولتی هزینه دارد. این شامل موارد زیر است:

- مجوزهایی برای آلوده کردن تا ۵۰ دستگاه به طور همزمان

- پشتیبانی فنی و آموزش

- بهروزرسانیهای منظم با اکسپلویتهای جدید

- ابزارهای تجزیه و تحلیل قانونی برای بررسی دادههای برداشت شده

برای بودجههای کوچکتر، شرکتهایی مثل Intellexa گزینههای مقرون به صرفهتری ارائه میدهند. قراردادهای Predator گزارش شده است که از حدود ۲ میلیون دلار برای قابلیتهای پایه شروع میشوند. این نظارت را برای کشورهایی که توان خرید Pegasus را ندارند، در دسترس قرار میدهد.

حاشیه سود فوقالعاده است. هزینه واقعی توسعه و نگهداری جاسوسافزار نسبتاً پایین است در مقایسه با قیمتهای دریافتی. به همین دلیل است که صنعت با وجود ریسکهای حقوقی و شهرتی به رشد خود ادامه میدهد.

بازار اکسپلویت: Zero-Dayها برای فروش

یک جزء حیاتی از صنعت جاسوسافزار، بازار آسیبپذیریهای zero-day است. اینها باگهایی در نرمافزار هستند که برای فروشنده ناشناخته هستند و بنابراین هیچ وصلهای در دسترس نیست. آنها بسیار ارزشمند هستند زیرا آلودگی تضمین شده را امکانپذیر میکنند.

قیمتهای zero-day بسته به پلتفرم هدف متفاوت است:

- اکسپلویت iOS zero-click: ۲-۳ میلیون دلار

- اکسپلویت Android zero-click: ۱-۲ میلیون دلار

- اکسپلویت WhatsApp zero-click: ۱.۵-۲.۵ میلیون دلار

- zero-day ویندوز: ۱۰۰,۰۰۰-۵۰۰,۰۰۰ دلار

شرکتهای جاسوسافزار یا این اکسپلویتها را داخلی توسعه میدهند یا از محققان مستقل خریداری میکنند. این یک انگیزه منحرف ایجاد میکند: به جای گزارش آسیبپذیریها به فروشندگان تا بتوانند آنها را رفع کنند، محققان آنها را به بالاترین پیشنهاد دهنده میفروشند.