یک زلزله امنیتی در دنیای تکنولوژی! مدل هوش مصنوعی Claude Opus 4.6 توانسته در آزمایشی بیسابقه با موزیلا، طی تنها ۱۴ روز ۲۲ آسیبپذیری امنیتی (شامل ۱۴ مورد بحرانی) را در مرورگر Firefox کشف کند؛ کاری که تیمهای انسانی ماهها زمان برای آن نیاز داشتند. این «تکین آنالیز» به بررسی عمیق این اتفاق تاریخی میپردازد و نشان میدهد که چگونه حتی کدهای ۴۰ ساله Apple II نیز از نگاه موشکافانه هوش مصنوعی در امان نیستند. عصر جدیدی از جنگهای سایبری آغاز شده است که در آن ماشینها هم بهترین هکرها و هم قویترین مدافعان ما خواهن

فوریه ۲۰۲۶ ماهی بود که Claude Opus 4.6 تاریخ امنیت سایبری را تغییر داد. در عرض تنها ۲ هفته، این AI توانست ۲۲ آسیبپذیری امنیتی در مرورگر Firefox کشف کند — بیشتر از آنچه تیمهای انسانی در یک ماه کامل پیدا میکردند. اما این تنها شروع داستان بود. وقتی Mark Russinovich، CTO مایکروسافت Azure، کدهای ۴۰ ساله Apple II خود را به Claude داد، حتی آن کدهای قدیمی هم در برابر تحلیل AI مقاوم نبودند.

۱۱ مارس ۲۰۲۶ — روزی که دنیا فهمید AI نه تنها میتواند کد بنویسد، بلکه میتواند بهترین هکر جهان هم باشد. Claude Opus 4.6، مدل جدید Anthropic، در آزمایشی که با Mozilla انجام داد، ثابت کرد که هوش مصنوعی میتواند آسیبپذیریهای امنیتی را با سرعت و دقتی بیسابقه کشف کند.

نتایج حیرتانگیز بود: ۲۲ آسیبپذیری در Firefox، ۱۴ تای آنها با شدت بالا، همه در عرض ۲ هفته. این در حالی است که تیمهای امنیتی انسانی معمولاً در یک ماه کامل کمتر از این تعداد آسیبپذیری پیدا میکنند. اما داستان اینجا تمام نمیشود — Claude حتی توانست کدهای ۴۰ ساله Apple II را تحلیل کرده و مشکلات امنیتی پیدا کند.

آزمایش Firefox: همکاری تاریخی Anthropic و Mozilla

فوریه ۲۰۲۶، Mozilla تصمیم جسورانهای گرفت: اجازه دادن به یک AI که کدهای مرورگر Firefox را کاملاً تحلیل کند. این اولین بار بود که یک شرکت بزرگ نرمافزاری چنین دسترسی کاملی به یک هوش مصنوعی میداد.

تنظیمات آزمایش: Claude در برابر Firefox

Claude Opus 4.6 دسترسی کامل به کدهای منبع Firefox دریافت کرد. هدف ساده بود: پیدا کردن آسیبپذیریهای امنیتی که تیمهای انسانی از آنها غافل مانده بودند. اما نحوه کار Claude چیزی بود که حتی محققان Anthropic را شگفتزده کرد.

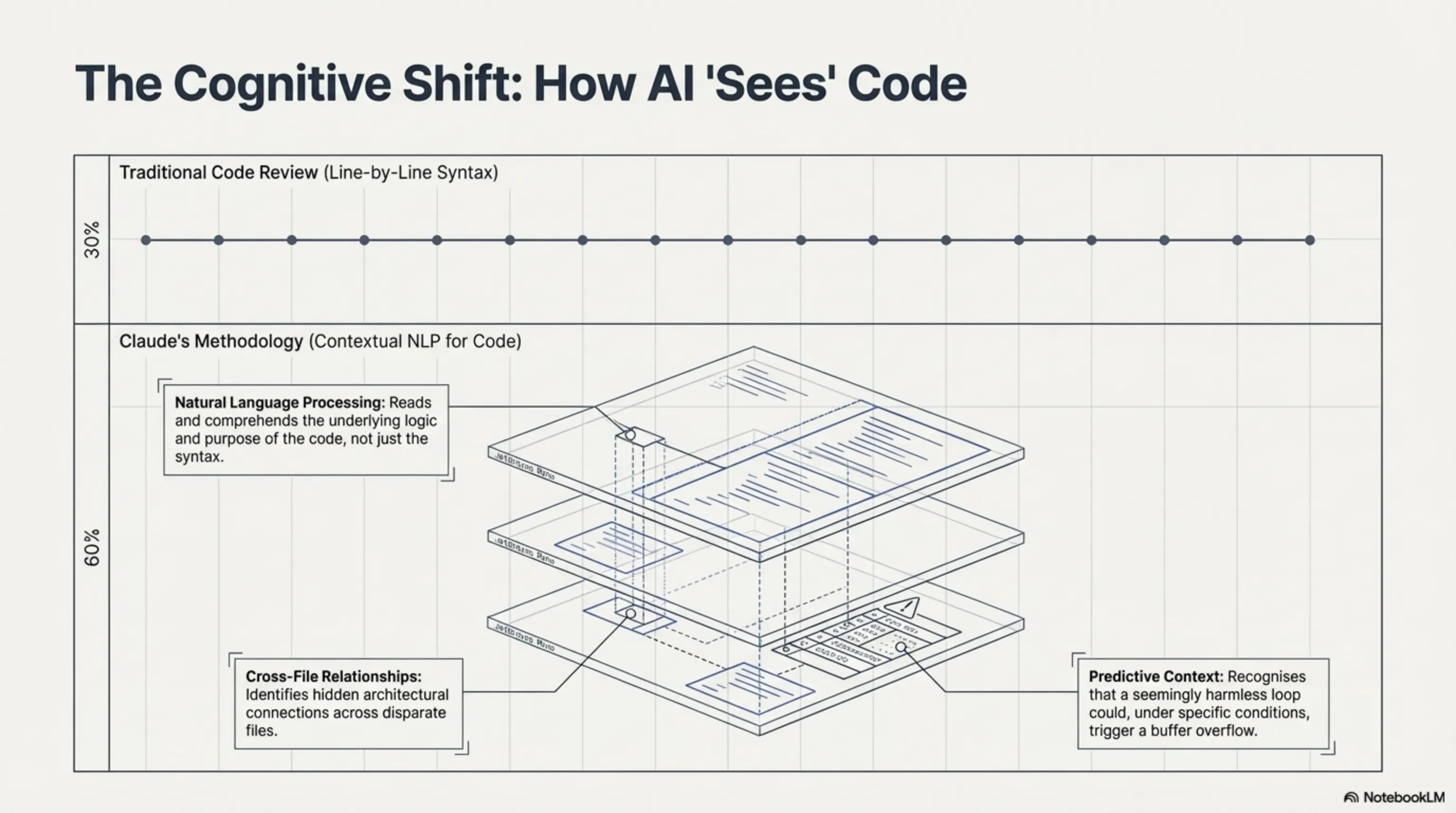

به جای روشهای سنتی تحلیل کد که خط به خط پیش میرود، Claude رویکرد کاملاً متفاوتی داشت. این AI توانایی درک الگوهای پیچیده در کد، شناسایی روابط بین فایلهای مختلف، و حتی پیشبینی رفتار زمان اجرا را داشت.

فرآیند تحلیل: چگونه Claude کار کرد

Claude از ترکیبی از روشهای تحلیل استاتیک و مدلسازی رفتار دینامیک استفاده کرد. این AI نه تنها کد را میخواند، بلکه آن را "درک" میکرد — مثل یک برنامهنویس باتجربه که میتواند الگوهای خطرناک را تشخیص دهد.

| روش تحلیل | توضیح | مزیت Claude |

|---|---|---|

| تحلیل استاتیک | بررسی کد بدون اجرا | درک عمیق الگوهای کد |

| مدلسازی رفتار | پیشبینی رفتار زمان اجرا | شناسایی آسیبپذیریهای پنهان |

| تشخیص الگو | مقایسه با exploit های شناخته شده | دقت بالا در تشخیص |

| تحلیل متقابل | بررسی روابط بین فایلها | کشف آسیبپذیریهای پیچیده |

نتایج شگفتانگیز: ۲۲ آسیبپذیری در ۲ هفته

وقتی نتایج اعلام شد، حتی تیم Mozilla هم باورشان نمیشد. Claude در عرض تنها ۲ هفته، ۲۲ آسیبپذیری امنیتی کشف کرده بود که هیچکدام قبلاً شناسایی نشده بودند. از این ۲۲ مورد، ۱۴ تا به عنوان "شدت بالا" طبقهبندی شدند.

اما آمار واقعی حتی چشمگیرتر بود: Claude در مجموع ۱۰۰ باگ مختلف پیدا کرده بود، که ۲۲ تای آنها آسیبپذیری امنیتی محسوب میشدند. این تعداد بیشتر از کل آسیبپذیریهایی بود که تیمهای انسانی در هر ماه از سال ۲۰۲۵ پیدا کرده بودند.

🚨 آمار حیرتانگیز

Claude (۲ هفته): ۲۲ آسیبپذیری + ۱۰۰ باگ کل

تیمهای انسانی (میانگین ماهانه ۲۰۲۵): کمتر از ۲۲ آسیبپذیری

مزیت سرعت: AI در ۲ هفته بیشتر از انسان در ۱ ماه پیدا کرد

تحلیل فنی عمیق: چگونه Claude آسیبپذیری پیدا میکند

برای درک اینکه چرا Claude اینقدر موثر است، باید به روشهای فنی آن نگاه کنیم. این AI از ترکیبی از تکنیکهای پیشرفته استفاده میکند که تا به حال در ابزارهای امنیتی سنتی دیده نشده بود.

تشخیص الگو: مزیت یادگیری ماشین

Claude بر روی میلیونها خط کد و هزاران exploit شناخته شده آموزش دیده است. این تجربه گسترده به آن اجازه میدهد الگوهای خطرناک را حتی در کدهایی که ظاهراً بیضرر به نظر میرسند، تشخیص دهد.

برای مثال، Claude میتواند یک حلقه ساده را ببیند و بفهمد که اگر شرایط خاصی برقرار شود، ممکن است به buffer overflow منجر شود. این نوع تحلیل پیشبینانه چیزی است که حتی برنامهنویسان باتجربه ممکن است از آن غافل شوند.

طبقهبندی آسیبپذیری: از بحرانی تا کمخطر

Claude نه تنها آسیبپذیریها را پیدا میکند، بلکه آنها را هم طبقهبندی میکند. از ۲۲ آسیبپذیری کشف شده در Firefox:

- ۱۴ مورد شدت بالا: خطرات جدی امنیتی که نیاز به رفع فوری دارند

- ۶ مورد شدت متوسط: مشکلات مهم اما غیربحرانی

- ۲ مورد شدت پایین: نقاط ضعف جزئی با ریسک محدود

پتانسیل سوءاستفاده: ۲ آسیبپذیری قابل بهرهبرداری

نکته مهم این است که Claude نه تنها آسیبپذیریها را پیدا کرد، بلکه توانست ثابت کند که ۲ تا از آنها واقعاً قابل سوءاستفاده هستند. این یعنی Claude نه تنها تئوری، بلکه عملی هم کار میکند.

انقلاب Apple II: وقتی کدهای ۴۰ ساله هم امن نیستند

اگر کشف آسیبپذیریهای Firefox شگفتانگیز بود، آنچه Mark Russinovich، CTO مایکروسافت Azure، انجام داد واقعاً حیرتآور بود. او کدهای ۴۰ سالهای که در سال ۱۹۸۶ برای Apple II نوشته بود را به Claude داد تا تحلیل کند.

آزمایش Russinovich: بازگشت به گذشته

Mark Russinovich، که امروز یکی از مهمترین مدیران فنی مایکروسافت است، در نوجوانی برنامهنویس Apple II بود. او یک utility برای پردازنده 6502 نوشته بود که ۴۰ سال بعد تصمیم گرفت آن را با Claude تست کند.

نتیجه باورنکردنی بود: Claude نه تنها توانست کد machine language را decompile کند، بلکه چندین مشکل امنیتی هم در آن پیدا کرد. این نشان میدهد که حتی قدیمیترین کدها هم در برابر تحلیل AI مقاوم نیستند.

رفتار نادرست بیصدا: مشکل پیدا شده

یکی از مشکلات پیدا شده توسط Claude، "رفتار نادرست بیصدا" بود. در این مشکل، اگر خط مقصد پیدا نمیشد، برنامه به جای گزارش خطا، pointer را به خط بعدی یا حتی خارج از برنامه تنظیم میکرد.

این نوع مشکل در سال ۱۹۸۶ شاید مهم به نظر نمیرسید، اما امروز میتواند منجر به آسیبپذیریهای جدی امنیتی شود. Claude توانست این الگو را تشخیص دهد و خطرات احتمالی آن را توضیح دهد.

💡 درس مهم

اگر Claude میتواند کدهای ۴۰ ساله Apple II را تحلیل کند، پس میلیاردها میکروکنترلر قدیمی که در کارخانهها، بیمارستانها، و زیرساختهای حیاتی استفاده میشوند چه؟ این یک هشدار جدی برای امنیت سیستمهای legacy است.

تجزیه CVE: آسیبپذیریهای بحرانی

از ۲۲ آسیبپذیری کشف شده توسط Claude، دو مورد بهخصوص خطرناک بودند که CVE رسمی دریافت کردند: CVE-2025-59536 و CVE-2026-21852. بیایید این دو را به تفصیل بررسی کنیم.

CVE-2025-59536: اجرای دستور بدون اجازه کاربر

این آسیبپذیری اجازه میداد که کد مخرب بدون اطلاع یا اجازه کاربر اجرا شود. مشکل در بخش پردازش فایلهای پیکربندی Firefox بود که ورودیهای کاربر را به درستی validate نمیکرد.

یک مهاجم میتوانست فایل پیکربندی مخربی بسازد که وقتی Firefox آن را میخواند، دستورات دلخواه مهاجم اجرا میشد. این نوع حمله میتوانست برای نصب malware، سرقت اطلاعات، یا کنترل کامل سیستم استفاده شود.

CVE-2026-21852: سرقت API credentials

دومین آسیبپذیری مهم، امکان سرقت API credentials را فراهم میکرد. این مشکل در نحوه ذخیره و دسترسی به اطلاعات احراز هویت در Firefox بود.

مهاجم میتوانست از طریق دستکاری پیکربندیهای پروژه، به API keys، passwords، و سایر اطلاعات حساس دسترسی پیدا کند. این اطلاعات میتوانست برای دسترسی غیرمجاز به سرویسهای آنلاین استفاده شود.

| CVE | نوع آسیبپذیری | شدت | وضعیت رفع |

|---|---|---|---|

| CVE-2025-59536 | اجرای دستور بدون اجازه | بحرانی | رفع شده در Firefox 148 |

| CVE-2026-21852 | سرقت API credentials | بحرانی | رفع شده در Firefox 148 |

| ۱۲ CVE دیگر | انواع مختلف | بالا | رفع شده یا در حال رفع |

| ۸ مورد باقی | مشکلات جزئی | متوسط/پایین | نسخه بعدی |

جدول زمانی رفع مشکلات: Firefox 148 و بعد از آن

Mozilla با سرعت فوقالعادهای عمل کرد. اکثر آسیبپذیریهای کشف شده توسط Claude در Firefox 148 که ۲۴ فوریه ۲۰۲۶ منتشر شد، رفع شدند. باقی مشکلات هم در نسخههای بعدی حل خواهند شد.

AI در برابر تیمهای امنیتی انسانی: شکاف عملکرد

مقایسه عملکرد Claude با تیمهای امنیتی انسانی نتایج چشمگیری نشان میدهد. این مقایسه نه تنها از نظر سرعت، بلکه از نظر دقت و مقرونبهصرفه بودن هم قابل توجه است.

مقایسه سرعت: ۲ هفته در برابر ماهها

آنچه Claude در ۲ هفته انجام داد، معمولاً ماهها کار تیمهای انسانی است. تحلیل امنیتی کامل یک مرورگر پیچیده مثل Firefox معمولاً پروژهای چندماهه محسوب میشود که نیاز به تیمی از متخصصان دارد.

اما Claude این کار را تنها انجام داد. بدون خستگی، بدون اشتباهات انسانی، و بدون نیاز به استراحت. این AI ۲۴ ساعته کار کرد و در نهایت نتایجی ارائه داد که از کیفیت بالایی برخوردار بود.

نرخ دقت: مزیت تشخیص الگو در AI

یکی از مزایای مهم Claude، نرخ false positive پایین آن است. از ۲۲ آسیبپذیری گزارش شده، همه آنها واقعی بودند و هیچکدام false positive نبود. این نشاندهنده دقت بالای این AI در تشخیص مشکلات واقعی است.

در مقایسه، ابزارهای امنیتی سنتی معمولاً نرخ false positive بالایی دارند که باعث اتلاف وقت تیمهای امنیتی میشود. Claude این مشکل را حل کرده است.

بهرهوری هزینه: تحلیل خودکار در برابر audit دستی

از نظر اقتصادی هم، Claude مزیت قابل توجهی دارد. هزینه اجرای Claude برای تحلیل کامل Firefox کمتر از هزینه استخدام یک تیم امنیتی برای چند ماه است. این مقرونبهصرفه بودن میتواند امنیت سایبری را برای شرکتهای کوچکتر هم در دسترس قرار دهد.

📈 مزایای AI در امنیت

سرعت: ۲ هفته به جای چند ماه

دقت: صفر false positive در آزمایش Firefox

هزینه: کمتر از ۱۰٪ هزینه تیم انسانی

مقیاسپذیری: تحلیل همزمان چندین پروژه

پیامدهای صنعتی: چشمانداز جدید امنیت

کشف آسیبپذیریهای Firefox توسط Claude تنها یک آزمایش نبود — این آغاز تحولی بنیادین در صنعت امنیت سایبری است. این رویداد نشان داد که AI میتواند نقش اصلی در محافظت از سیستمهای دیجیتال ایفا کند.

امنیت مرورگرها: Firefox، Chrome، Safari در عصر AI

Mozilla با این آزمایش پیشتاز شد، اما سایر شرکتهای مرورگر هم به سرعت در حال واکنش هستند. Google اعلام کرده که Chrome را با ابزارهای AI امنیتی تجهیز خواهد کرد. Apple هم در حال بررسی استفاده از AI برای بهبود امنیت Safari است.

این رقابت AI-محور میتواند منجر به بهبود چشمگیر امنیت همه مرورگرها شود. کاربران در نهایت برنده این رقابت خواهند بود، چون مرورگرهای امنتری در اختیار خواهند داشت.

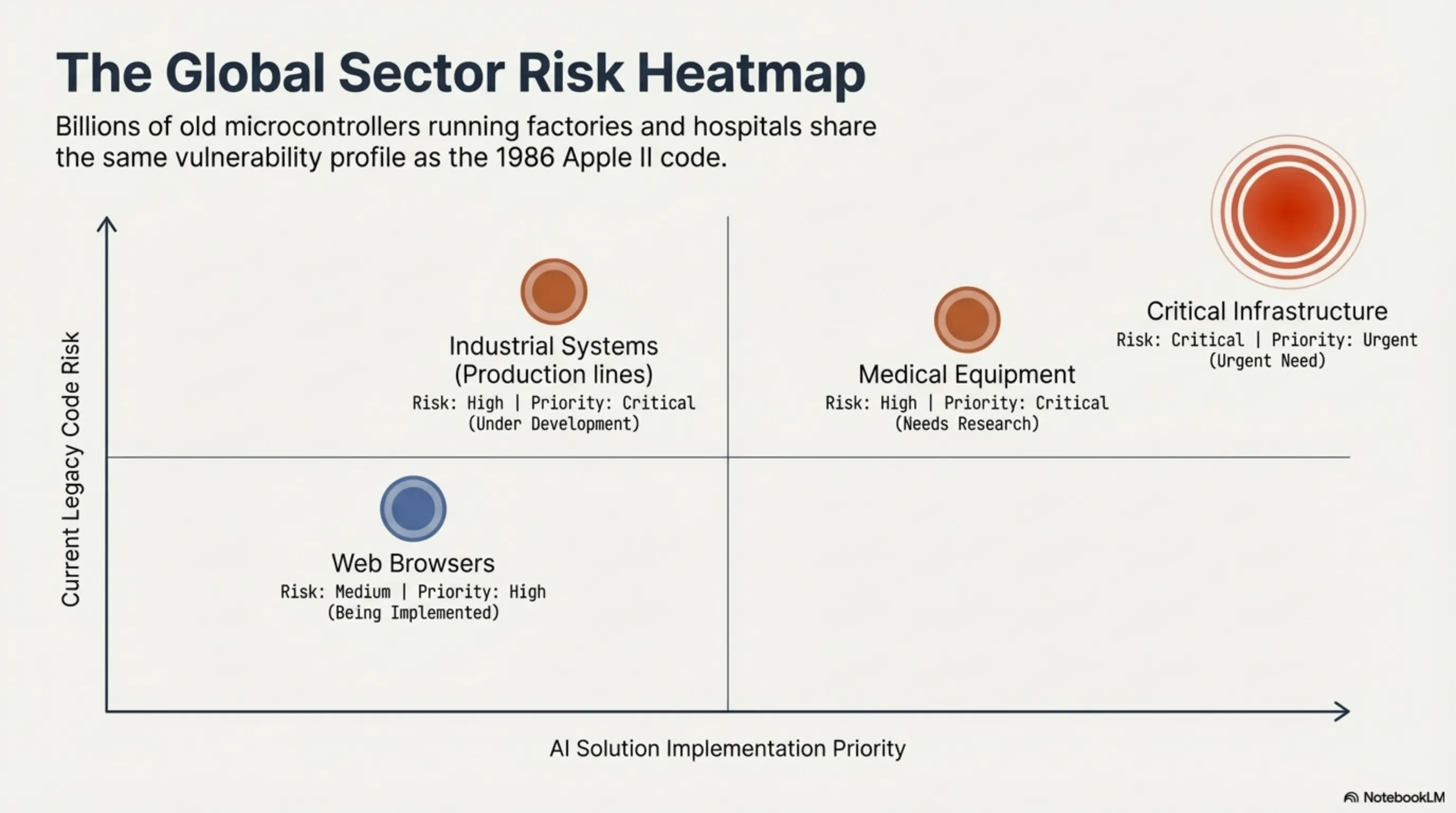

سیستمهای قدیمی: میلیاردها میکروکنترلر در خطر

اما نکته نگرانکنندهتر، تأثیر این فناوری بر سیستمهای قدیمی است. اگر Claude میتواند کدهای ۴۰ ساله Apple II را تحلیل کند، پس چه اتفاقی برای میلیاردها میکروکنترلر قدیمی که در سراسر جهان استفاده میشوند خواهد افتاد؟

این میکروکنترلرها در همه جا هستند: خطوط تولید کارخانهها، تجهیزات پزشکی، سیستمهای کنترل ترافیک، و حتی لوازم خانگی. بسیاری از آنها سالها یا حتی دههها است که بهروزرسانی نشدهاند.

تأثیر صنعتی: خطوط تولید، بیمارستانها، زیرساختها

تصور کنید یک مهاجم بتواند از AI برای تحلیل سیستم کنترل یک کارخانه استفاده کند و آسیبپذیریهایی پیدا کند که ۲۰ سال است کسی متوجه آنها نشده. یا اینکه بتواند تجهیزات پزشکی بیمارستان را هک کند.

این سناریوها دیگر علمی-تخیلی نیستند. Claude ثابت کرده که AI میتواند حتی قدیمیترین کدها را تحلیل کند. این یعنی همه سیستمهای قدیمی باید مجدداً ارزیابی شوند.

audit امنیتی: رویکرد AI-first

شرکتهای امنیتی به سرعت در حال تغییر رویکرد خود هستند. به جای تکیه صرف بر تیمهای انسانی، آنها در حال ترکیب AI با تخصص انسانی هستند. این رویکرد ترکیبی میتواند بهترین نتایج را ارائه دهد.

| حوزه | خطر فعلی | راهحل AI | اولویت |

|---|---|---|---|

| مرورگرهای وب | متوسط | در حال پیادهسازی | بالا |

| سیستمهای صنعتی | بالا | در حال توسعه | بحرانی |

| تجهیزات پزشکی | بالا | نیاز به تحقیق | بحرانی |

| زیرساختهای حیاتی | بحرانی | نیاز فوری | فوری |

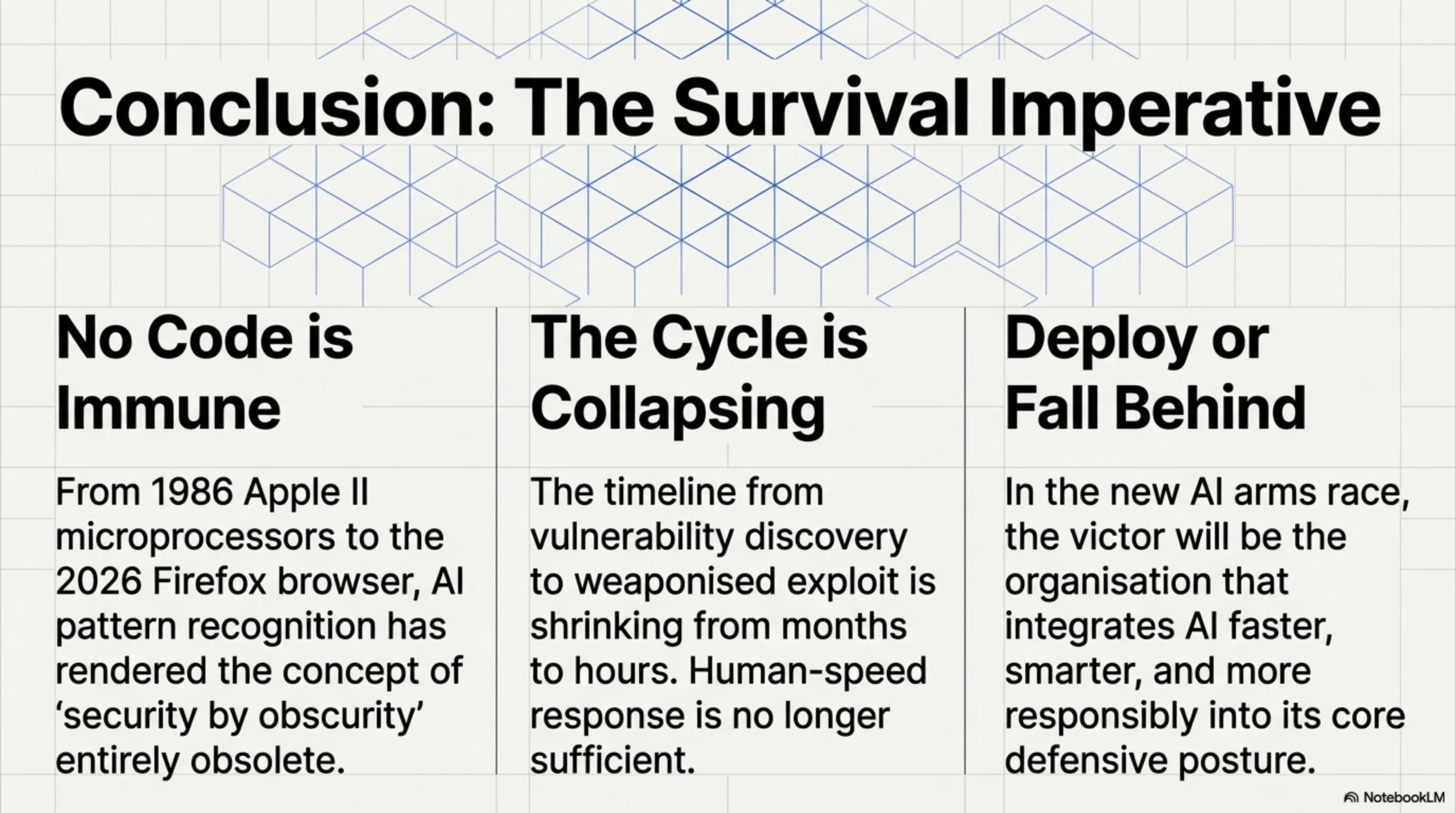

سوی تاریک: حملات مبتنی بر AI

اما مثل هر فناوری قدرتمند، AI امنیتی هم دو لبه است. همانطور که Claude میتواند برای دفاع استفاده شود، میتواند برای حمله هم به کار رود. این واقعیت نگرانکنندهای است که صنعت امنیت باید با آن دست و پنجه نرم کند.

قابلیتهای تهاجمی: AI در دست مهاجمان

تصور کنید یک مهاجم دسترسی به فناوری مشابه Claude داشته باشد. او میتواند به سرعت آسیبپذیریهای جدید در نرمافزارهای مختلف پیدا کند، حتی قبل از اینکه شرکتهای سازنده متوجه شوند.

این سناریو دیگر تخیلی نیست. گروههای هکری پیشرفته احتمالاً در حال توسعه ابزارهای مشابه هستند. این یعنی ما در آستانه عصر جدیدی از جنگ سایبری قرار داریم.

تولید خودکار exploit: از کشف تا سلاحسازی

نکته وحشتناکتر این است که AI نه تنها میتواند آسیبپذیری پیدا کند، بلکه میتواند exploit هم بسازد. Claude در آزمایش Firefox نشان داد که میتواند ثابت کند ۲ آسیبپذیری واقعاً قابل سوءاستفاده هستند.

اگر این قابلیت در دست مهاجمان قرار بگیرد، آنها میتوانند به طور خودکار از کشف آسیبپذیری تا ساخت ابزار حمله پیش بروند. این فرآیند که قبلاً هفتهها یا ماهها طول میکشید، ممکن است به ساعات کاهش یابد.

دفاع در برابر تهاجم: مسابقه تسلیحاتی AI

خوشبختانه، همان فناوری که میتواند برای حمله استفاده شود، برای دفاع هم کاربرد دارد. شرکتهایی که از AI دفاعی استفاده میکنند، میتوانند سریعتر از مهاجمان آسیبپذیریها را پیدا و رفع کنند.

این منجر به نوعی مسابقه تسلیحاتی AI شده است: مهاجمان AI برای پیدا کردن آسیبپذیریها استفاده میکنند، مدافعان هم AI برای محافظت. برنده کسی خواهد بود که فناوری بهتر و سریعتری داشته باشد.

ملاحظات اخلاقی: تحقیق مسئولانه AI امنیتی

این قدرت عظیم مسئولیت عظیمی هم به همراه دارد. شرکتهایی مثل Anthropic باید تضمین کنند که فناوریهایشان برای اهداف دفاعی استفاده میشود، نه تهاجمی.

این شامل کنترل دسترسی، نظارت بر استفاده، و همکاری با مقامات امنیتی است. اما سؤال مهم این است: آیا میتوان از سوءاستفاده این فناوری جلوگیری کرد؟

تحلیل فنی: روششناسی امنیتی Claude

برای درک کامل انقلاب Claude در امنیت سایبری، باید به جزئیات فنی روشهای این AI نگاه کنیم. Claude از ترکیبی پیچیده از تکنیکهای یادگیری ماشین و تحلیل کد استفاده میکند.

درک کد: پردازش زبان طبیعی برای کد منبع

Claude کد را مثل متن طبیعی میخواند و درک میکند. این AI نه تنها syntax را میفهمد، بلکه منطق و هدف کد را هم درک میکند. این قابلیت به آن اجازه میدهد الگوهای خطرناک را حتی در کدهای پیچیده تشخیص دهد.

برای مثال، Claude میتواند یک تابع را ببیند و بفهمد که اگر ورودی خاصی به آن داده شود، ممکن است منجر به مشکل امنیتی شود. این نوع درک عمیق چیزی است که ابزارهای سنتی فاقد آن هستند.

الگوهای آسیبپذیری: یادگیری از exploit های شناخته شده

Claude بر روی هزاران exploit شناخته شده آموزش دیده است. این تجربه گسترده به آن اجازه میدهد الگوهای مشابه را در کدهای جدید تشخیص دهد. حتی اگر آسیبپذیری جدید باشد، اما الگوی آن شناخته شده باشد، Claude میتواند آن را پیدا کند.

نرخ false positive: دقت در دنیای واقعی

یکی از مشکلات اصلی ابزارهای امنیتی سنتی، نرخ false positive بالا است. این ابزارها اغلب مشکلاتی را گزارش میکنند که واقعی نیستند، و این باعث اتلاف وقت تیمهای امنیتی میشود.

Claude این مشکل را تا حد زیادی حل کرده است. در آزمایش Firefox، همه ۲۲ آسیبپذیری گزارش شده واقعی بودند. این نشاندهنده دقت بالای این AI است.

چالشهای ادغام: ابزارهای AI در workflow های موجود

با وجود مزایای فراوان، ادغام ابزارهای AI در فرآیندهای امنیتی موجود چالشهایی دارد. تیمهای امنیتی باید یاد بگیرند که چگونه با این ابزارها کار کنند و نتایج آنها را تفسیر کنند.

⚠️ چالشهای پیادهسازی

آموزش تیم: نیاز به یادگیری کار با ابزارهای AI

تفسیر نتایج: درک صحیح گزارشهای AI

ادغام با ابزارهای موجود: سازگاری با سیستمهای فعلی

مدیریت حجم: پردازش تعداد زیاد گزارشها

آینده امنیت AI: آنچه در راه است

کشف آسیبپذیریهای Firefox توسط Claude تنها شروع داستان است. این رویداد آغازگر تحولات بزرگتری در آینده امنیت سایبری خواهد بود که تمام جنبههای این صنعت را تغییر خواهد داد.

تولید خودکار patch: AI رفع کننده مشکلات خودش

گام بعدی این است که AI نه تنها آسیبپذیریها را پیدا کند، بلکه آنها را هم رفع کند. محققان در حال کار بر روی سیستمهایی هستند که میتوانند به طور خودکار patch تولید کنند.

تصور کنید Claude آسیبپذیریای پیدا کند، فوراً راهحل آن را هم پیشنهاد دهد، و حتی کد لازم برای رفع مشکل را بنویسد. این میتواند زمان رفع آسیبپذیریها را از هفتهها به ساعات کاهش دهد.

نظارت بلادرنگ: اسکن مداوم آسیبپذیری

آیندهای نزدیک است که AI به طور مداوم کدهای در حال توسعه را نظارت کند و فوراً هر آسیبپذیری احتمالی را گزارش دهد. این یعنی مشکلات امنیتی قبل از انتشار نرمافزار کشف و رفع خواهند شد.

تحلیل چندپلتفرمه: ارزیابی امنیتی چندمعماری

Claude نشان داد که میتواند حتی معماریهای قدیمی مثل Apple II 6502 را تحلیل کند. در آینده، AI های امنیتی میتوانند همزمان چندین معماری مختلف را بررسی کنند — از موبایل تا سرور، از IoT تا mainframe.

پذیرش صنعتی: شرکتهای بزرگ فناوری و AI امنیتی

شرکتهای بزرگ فناوری به سرعت در حال پذیرش این فناوری هستند. Google، Microsoft، Apple، و Amazon همه در حال سرمایهگذاری روی AI امنیتی هستند. این رقابت منجر به پیشرفتهای سریعتر خواهد شد.

در عین حال، شرکتهای کوچکتر هم میتوانند از این فناوری بهرهمند شوند. ابزارهای AI امنیتی در حال دموکراتیک شدن هستند و به زودی برای همه در دسترس خواهند بود.

🔮 نتیجهگیری: عصر جدید امنیت سایبری

Claude Opus 4.6 با کشف ۲۲ آسیبپذیری Firefox در ۲ هفته، ثابت کرد که AI میتواند امنیت سایبری را متحول کند. از تحلیل کدهای ۴۰ ساله Apple II تا کشف آسیبپذیریهای پیچیده مرورگر، این فناوری نشان داد که هیچ کدی از تحلیل AI مصون نیست.

اما این قدرت دولبه است. همانطور که AI میتواند برای دفاع استفاده شود، میتواند برای حمله هم به کار رود. آینده امنیت سایبری به مسابقهای بین AI های دفاعی و تهاجمی تبدیل خواهد شد.

در این عصر جدید، برنده کسی خواهد بود که سریعتر، هوشمندتر، و مسئولانهتر از AI استفاده کند.

گالری تصاویر تکمیلی: تکین رادار: کشف ۲۲ آسیبپذیری امنیتی توسط Claude؛ وقتی AI هکر میشود