سطح بحران: در ۲۰ فوریه ۲۰۲۶، سنگاپور رسماً تأیید کرد که هسته ارتباطی (Core Network) چهار اپراتور بزرگ این کشور توسط گروههای APT (تهدیدات پیشرفته مستمر) وابسته به پکن هک شده است. - بردار حمله (Attack Vector): مهاجمان با بهرهبرداری از ضعفهای پروتکل SS7/Diameter و اجرای حملات BGP Hijacking، سیستمهای تشخیص نفوذ (IDS) مبتنی بر هوش مصنوعی را در شبکههای 5G دور زدهاند. - هدف استراتژیک: این عملیات، یک اخاذی مالی یا باجافزار نیست؛ بلکه یک «نقشهبرداری تاکتیکی از زیرساختهای حیاتی» است تا در صورت بروز درگیری نظا

۱. مقدمه: کالبدشکافی روزی که غیرقابلنفوذترین دژ دیجیتال آسیا فرو ریخت

برای درک عمق فاجعهای که در ۲۰ فوریه ۲۰۲۶ رخ داد، ابتدا باید جایگاه استراتژیک سنگاپور را در نقشه دیجیتال جهان بشناسیم. سنگاپور در دنیای تکنولوژی، صرفاً یک کشور نیست؛ بلکه معادلِ "فورت ناکس" (Fort Knox) برای دادههای جهانی است. کشوری که با تأسیس آژانس امنیت سایبری (CSA) و تزریق بودجههای چند ده میلیارد دلاری، یکی از پیچیدهترین و چندلایهترین شبکههای دفاع سایبری در جهان را مهندسی کرده بود. ترافیک مالی، سرورهای ابری غولهایی نظیر آمازون و گوگل، و دادههای حساسِ نیمی از کورپوریشنهای فناوری جهان از شریانهای فیبر نوری و کابلهای زیردریایی این کشور عبور میکند.

بنابراین، بیانیه امنیتی ۲۰ فوریه ۲۰۲۶، صرفاً یک خبر هک شدنِ ساده نبود؛ این بیانیه، توهمِ «امنیت مطلق» را در سراسر جهان در هم شکست. تایید رسمی نفوذ همزمان به هسته چهار اپراتور موبایل و مخابراتی (Singtel, StarHub, M1, SIMBA) این کشور توسط هکرهای تحت حمایت دولت چین، چیزی فراتر از یک حادثه سایبری است؛ این رویداد، رسماً شلیکِ آغازینِ فازِ تهاجمی در «جنگ سرد دیجیتال» است.

در «تکینآنالیز»، ما به خواندن تیترهای خبری خبرگزاریهای عمومی بسنده نمیکنیم. هک کردن یک اپراتور موبایل با هک کردن یک وبسایت یا حتی یک بانک تفاوت بنیادین دارد. وقتی مهاجمان به هسته شبکه (Core Network) میرسند، آنها فقط دادههای پایگاه داده را کپی نمیکنند؛ بلکه توانایی تغییر مسیر ترافیک یک کشور، شنودِ لحظهای مکالمات رمزنگاری شده، مسمومسازی دادههای مسیریابی و در نهایت، فلج کردنِ زیرساختهای حیاتی انرژی و حملونقل را به دست میآورند. در این پرونده ویژه، با ذرهبین دیجیتال کالبدشکافی میکنیم که اژدهای سرخ دقیقاً چگونه از دیوارهای آتشِ 5G عبور کرد و چرا این موضوع باید خواب را از چشمان مدیران مخابراتی در خاورمیانه و اروپا برباید.

۲. پروفایل مهاجمان: سایههای پنهان ارتش آزادیبخش خلق چین

وقتی صحبت از حملات سایبری چین میشود، ما با هکرهای زیرزمینی که به دنبال باجگیری بیتکوینی هستند روبرو نیستیم. ما با دپارتمانهای نظامیِ به شدت سازمانیافته با چارت سازمانی، بودجههای دولتی و شیفتهای کاریِ منظم روبرو هستیم. بررسیهای فارنزیک (Forensic) مشترکِ صورت گرفته توسط تیمهای واکنش سریع سنگاپور (SingCERT) و تحلیلگران مستقل، نشان میدهد که این عملیاتِ پیچیده، کار یک گروه منفرد نبوده است. ما شاهد یک «عملیات مشترک» (Joint Operation) بین دو تن از خطرناکترین بازوهای سایبری پکن هستیم:

- گروه APT41 (Double Dragon): این گروه که سابقهای طولانی در جاسوسی سایبری دارد، وظیفه نفوذ اولیه و دور زدن تجهیزات لبهی شبکه (Edge Devices) را بر عهده داشته است. تخصص APT41 در استفاده از بدافزارهای بدون فایل (Fileless Malware) و زنجیرههای بهرهبرداری (Exploit Chains) بسیار پیچیده است.

- گروه Volt Typhoon: این گروه مستقیماً تحت فرماندهی ارتش آزادیبخش خلق چین (PLA) عمل میکند و تخصص اصلی آن نه سرقت داده، بلکه تخریب و نفوذ به زیرساختهای حیاتی (Critical Infrastructure) است. حضور ردپای Volt Typhoon در شبکههای 5G سنگاپور، به وضوح نشان میدهد که هدف از این حمله، کسب آمادگی برای جنگهای فیزیکیِ آینده (به ویژه در سناریوی تایوان) بوده است.

۳. آناتومی نفوذ: نبرد در تاریکی و دور زدن سیستمهای تشخیص نفوذ مبتنی بر هوش مصنوعی

چگونه این تیمهای هکری توانستند از سد سیستمهای دفاعیِ چندلایه و میلیاردی سنگاپور عبور کنند؟ بررسی لاگهای سرور نشان میدهد که Dwell Time (زمان ماندگاری و حضور پنهانِ هکر در شبکه قبل از کشف نفوذ) در این حمله، بیش از ۲۸۰ روز بوده است! این یعنی هکرهای چینی حدود ۹ ماه در امنترین شبکههای مخابراتی آسیا قدم میزدند و هیچکس متوجه حضور آنها نشد.

فاز نفوذ اولیه (Initial Access): پاشنه آشیل فایروالها

حمله از سرورهای مرکزی شروع نشد. مهاجمان ابتدا محیط پیرامونی شبکه را اسکن کردند. آنها متوجه شدند که درگاههای VPN و فایروالهای لبهی شبکه (Edge Routers) در دو مورد از اپراتورها (احتمالاً تجهیزات Fortinet یا Pulse Secure) دارای آسیبپذیریهای روز صفر (Zero-Day) و روزِ ان (N-Day) وصلهنشده هستند. هکرها از طریق این حفرههای نرمافزاری وارد شبکهی DMZ (منطقه غیرنظامی شبکه) شدند.

استراتژی استتار: Living off the Land (LotL)

پس از ورود به شبکه، گروههای APT41 و Volt Typhoon بزرگترین شاهکار خود را رقم زدند. آنها هیچ بدافزارِ کلاسیک، تروجان یا روتکیتی (Rootkit) که آنتیویروسها و سیستمهای EDR (Endpoint Detection and Response) قادر به شناسایی آن باشند، دانلود نکردند. در عوض، از تکنیک Living off the Land استفاده کردند. در این استراتژی مخوف، مهاجمان از ابزارها و اسکریپتهای قانونیِ خودِ سیستمعامل برای پیشبرد اهدافشان بهره میبرند.

آنها با استفاده از کدهای به شدت مبهمسازی شدهی PowerShell، ابزار Windows Management Instrumentation (WMI) و پروتکلهای مدیریت ریموت، دستورات خود را اجرا کردند. وقتی یک سیستمِ تشخیص نفوذ (IDS) مبتنی بر هوش مصنوعی ترافیک شبکه را مانیتور میکرد، تنها چیزی که میدید، استفادهی ادمینهای سیستم از ابزارهای استاندارد ویندوز و لینوکس بود! این ترافیک به طور خودکار سفیدنمایی (Whitelisting) شد. آنها با این روش، تحرکات جانبی (Lateral Movement) را با سرعتی بسیار کند و حسابشده انجام دادند تا در نهایت، از شبکههای اداری و پشتیبانی عبور کرده و به سمت مغز شبکه، یعنی 5G Core (5GC) حرکت کنند.

۴. ورود به قلب تاریکی: فروپاشی هسته 5G و فاجعه پروتکلهای SS7/Diameter

بزرگترین و خطرناکترین دروغِ تجاری که وندورهای مخابراتی (نظیر اریکسون، نوکیا، سیسکو و هواوی) در کاتالوگهای براق خود به دولتها میفروشند این است: "شبکههای 5G به دلیل معماری ابری (Cloud-Native) و رمزنگاریِ End-to-End کاملاً نفوذناپذیرند." بله، رمزنگاری رادیوییِ بین گوشی هوشمند شما و آنتن موبایل (RAN) بسیار پیچیده و ایمن است. اما فاجعه، کیلومترها دورتر، در هستهی مرکزی شبکه (Core Network) رخ میدهد.

هکرهای APT41 پس از عبور از فایروالها، مستقیماً به سراغ AMF (Access and Mobility Management Function) و SMF (Session Management Function) در معماری 5G رفتند. اما نقطه عطف زمانی بود که این شبکه مدرن 5G، مجبور شد برای ارتباط با دنیای بیرون به گذشته سفر کند. زمانی که یک کاربر در سنگاپور میخواهد یک پیامک رومینگ دریافت کند، تاییدیه بانکی بگیرد یا تماس بینالمللی برقرار کند، شبکه سنگاپور مجبور است از تونلِ زمان عبور کرده و از پروتکلهای فرسودهی دههی ۸۰ میلادی نظیر SS7 (Signaling System No. 7) و برادرِ کمی مدرنتر اما همچنان آسیبپذیرِ آن، یعنی Diameter استفاده کند.

تکنیک مسمومسازی شبکه (Network Poisoning)

پروتکل SS7 در سال ۱۹۷۵ طراحی شد؛ دورانی که اینترنت عمومی وجود نداشت و شبکههای مخابراتی صرفاً در انحصار چند دولت و شرکت بزرگ دولتی بود. بنابراین، فرض اصلی و مرگبارِ این پروتکل بر "اعتماد مطلق" استوار است. هکرهای چینی دقیقاً دست روی همین پاشنه آشیل گذاشتند.

آنها با نفوذ به هابهای سیگنالینگ بینالمللی (Signaling Hubs) در کشورهای واسطِ ثالث (که امنیت پایینتری داشتند)، خود را به عنوان یک "اپراتور مشروعِ خارجی" جا زدند. با این هویت جعلی، پیامهای مخربِ Update Location Request (ULR) را به سرورهای سنگاپور ارسال کردند. شبکه سنگاپور، با فرض اینکه این درخواست از سوی یک اپراتور همکار است، به آن اعتماد کرد. نتیجهی این اعتماد چه بود؟

- شنود و سرقت کدهای 2FA: مهاجمان توانستند کدهای تایید دومرحلهای پیامکی (SMS 2FA) مدیران ارشد مالی، مقامات دولتی و دیپلماتهای غربیِ حاضر در سنگاپور را بدون اینکه روی گوشی آنها بدافزاری نصب باشد، به صورت لحظهای (Real-time) کپی کنند.

- مثلثیابی سلولی (Cell-Tower Triangulation): با سوءاستفاده از پروتکلهای مسیریابی تماس، هکرها توانستند مکان دقیق و لحظهای اهداف استراتژیک را در سطح خیابانهای سنگاپور ردیابی کنند؛ قابلیتی که مستقیماً کاربرد ترور و جاسوسی نظامی دارد.

۵. ربایش مسیریابی (BGP Hijacking): سرقت ترافیک ملی در روز روشن

تکنیک SS7 برای شنود افراد خاص بود، اما چین برای سرقتِ کلانِ دادههای یک کشور، به ابزار بسیار مخربتری نیاز داشت. اوج شاهکار این حمله که باعث شد کارشناسان امنیتیِ جهان انگشتبهدهان بمانند، اجرای موفقیتآمیز، بیسروصدا و طولانیمدتِ ربایش BGP (Border Gateway Protocol Hijacking) بود.

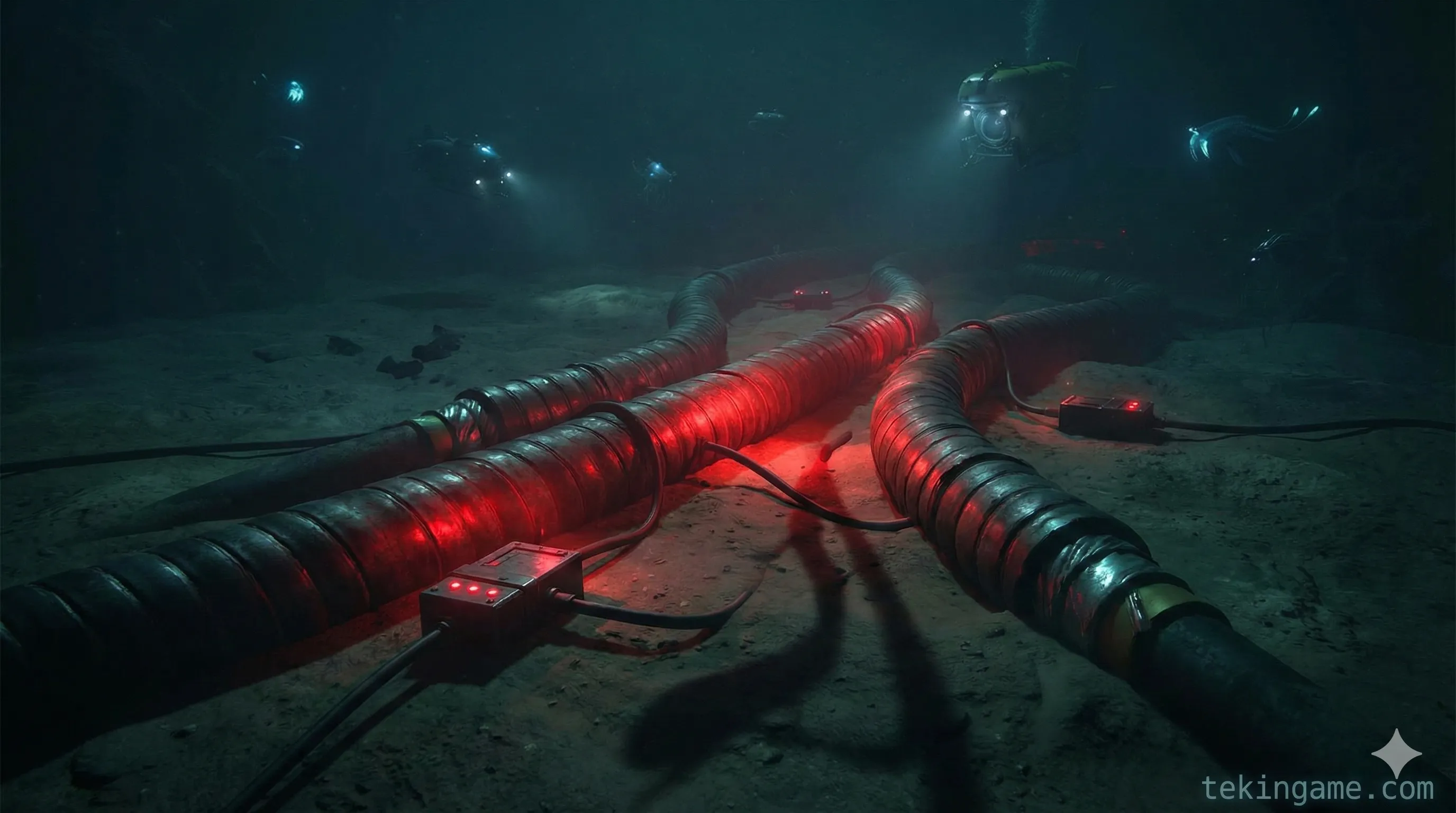

پروتکل BGP، به زبان ساده، سیستمِ جهتیابی و قطبنمای اینترنت جهانی است. این پروتکل به روترهای غولپیکرِ زیرساختی میگوید که دادهها از چه مسیری باید از کشوری به کشور دیگر عبور کنند. سیستم BGP نیز مانند SS7، بر اساسِ اعتماد بین شمارههای سیستم خودمختار (ASN) کار میکند. هکرهای ارتش سایبری چین، با مسموم کردن جداول مسیریابی جهانی (Routing Tables) در سطح کابلهای زیردریاییِ حساس (مانند سیستمهای کابلی SeaMeWe-3 و APCN-2 که از سنگاپور میگذرند)، ترافیک اینترنت را منحرف کردند.

حمله مرد میانی در مقیاس ژئوپلیتیک

سناریو اینگونه پیش رفت: به جای اینکه ترافیکِ حساسِ سازمانهای دولتی و بانکهای سنگاپوری مستقیماً به سرورهای مقصد (مثلاً در کالیفرنیا یا لندن) برود، روترهای مسمومشده اعلام کردند که "بهترین و سریعترین مسیر برای رسیدن به آمریکا، عبور از سرورهای شبکه China Telecom در پکن است!"

ترافیک در یک لوپِ پنهان وارد خاک چین شد. در آنجا، سوپرکامپیوترهای دولتی ترافیک را بازرسی، کپی و حتی در مواردی دستکاری کردند و سپس با یک تأخیر (Latency) بسیار ناچیزِ چند میلیثانیهای، ترافیک را به مسیر اصلی بازگرداندند. این یک حمله مرد میانی (MitM) در مقیاس کشوری بود. کشف این فاجعه ماهها زمان برد، زیرا ترافیک در نهایت به مقصد میرسید و کاربرانِ عادی هیچ قطعیِ اینترنتی را احساس نمیکردند. تنها زمانی این موضوع لو رفت که تحلیلگرانِ تهدید (Threat Hunters) متوجهِ تغییرات غیرمنطقی در TTL (Time to Live) بستههای داده شدند.

\n۶. حکم نهایی تکین: دستورالعمل بقا در عصر جنگهای سایبری

سقوط دژ دیجیتال سنگاپور در ۲۰ فوریه ۲۰۲۶، یک پیام تاریخی و تلخ برای تمام رهبران حوزه تکنولوژی به همراه دارد: دوران امنیتِ «قلعه و خندق» رسماً به پایان رسیده است. جنگ جهانی سوم در راهروهای سازمان ملل یا با شلیک موشکهای بالستیک آغاز نخواهد شد؛ بلکه با مسمومسازی جداول BGP زیردریایی و تاریکی سرورهای 5G شروع میشود.

مدیران ارشد امنیت اطلاعات (CISO) در اپراتورهای مخابراتی، بانکها و سازمانهای استراتژیک باید استراتژیهای دفاعی خود را با خاک یکسان کرده و از نو بسازند. در این اکوسیستم بیرحم که دولتها وارد فاز تهاجمی هک شدهاند، اقدامات زیر دیگر «پروژههای» اختیاری نیستند، بلکه الزامات مطلق برای بقا محسوب میشوند:

- مهاجرت بیقید و شرط به معماری اعتماد صفر (Zero-Trust): هیچ دستگاهی، حتی روتر مرکزی در امنترین دیتاسنتر زیرزمینی اپراتور، نباید به طور پیشفرض قابل اعتماد باشد. مفهوم «شبکه داخلی امن» یک افسانه است. هر بسته داده، درخواست سیستمی و کاربر باید به طور پیوسته احراز هویت (Continuous Authentication) شود.

- استقرار AI-NDR (تشخیص و واکنش شبکه مبتنی بر هوش مصنوعی): فایروالهای سنتی در برابر حملات LotL کور هستند. شبکهها به شکارچیان مبتنی بر هوش مصنوعی نیاز دارند که قادر به شناسایی الگوهای رفتاری پنهان و ناهنجاریهای میکروثانیهای در ترافیک رمزنگاریشده باشند تا اتصالات به سرورهای C2 را قبل از اجرای دستورات قطع کنند.

- بخشبندی خرد (Micro-Segmentation): اگر یک هکر به سیستمهای اداری و منابع انسانی نفوذ کند، حرکت به سمت هسته 5G باید از نظر فنی غیرممکن باشد. شبکهها باید با سختگیرانهترین قوانین دسترسی «حداقل امتیاز» (Least Privilege) به صورت نرمافزاری بخشبندی شوند.

- گذر به رمزنگاری ایمن در برابر کوانتوم: با سرعت سرسامآور پیشرفتهای محاسبات کوانتومی در چین و آمریکا، پروتکلهای تبادل کلید فعلی (RSA/ECC) در عرض چند سال منقضی خواهند شد. هکرها در حال حاضر دادههای رمزنگاری شده را برای رمزگشایی در آینده سرقت میکنند (Harvest Now, Decrypt Later). اپراتورهای آیندهنگر باید همین امروز روی شبکههای توزیع کلید کوانتومی (QKD) سرمایهگذاری کنند.

سال ۲۰۲۶ رسماً ثابت کرد که در نقشه دیجیتال جهانی، هیچ کشور بیطرفی وجود ندارد. در این جنگ سرد جدید، شما یا مجهز به زره سایبری هستید، یا به سادگی از صفحه روزگار محو میشوید.

جمعبندی نهایی

رای نهایی اتاق فرمان تکینگیم

- نفوذ از طریق نقاط کور: هکرها از آسیبپذیریهای SS7 و BGP (پروتکلهای قدیمی) برای دور زدن هوش مصنوعی و فایروالهای قدرتمند 5G سنگاپور استفاده کردند.

- بیش از یک هک ساده: این نفوذ، هدفش اخاذی نبود، بلکه آمادهسازی و جاسوسی استراتژیک برای جنگهای احتمالی آینده (خصوصاً در تنگه تایوان) بوده است.

- درسی برای خاورمیانه: اپراتورهای منطقه خاورمیانه با زیرساختهای مخلوط و ناپایدارشان (Technological Frankenstein)، اهدافِ بهشدت آسیبپذیری در برابر این موج جدید حملات سایبری هستند.

- تنها راه نجات: پیادهسازی فوری معماری Zero-Trust، استفاده از AI برای مانیتورینگ رفتار شبکه، و آمادهسازی سیستمها برای مقابله با تهدیدات کوانتومی.

شما چه فکر میکنید؟ آیا احساس میکنید اپراتور محلی شما توانایی مقابله با این سطح از تهدیدات را دارد؟ نظرات خود را با ما در میان بگذارید و این مقاله را برای دوستانتان ارسال کنید.

⚖️ نتیجهگیری معمار سیستم (Tekin Verdict)

بررسیهای عمیق دپارتمان تحقیقات ارتش تکین نشان میدهد که موضوع کالبدشکافی سقوط دژ دیجیتال: حمله هکرهای دولتی چین به هسته 5G اپراتورهای سنگاپور (تحلیل ۲۰۲۶) صرفاً یک اتفاق گذرا نیست، بلکه تکه پازلی از یک تغییر معماری بزرگتر در صنعت تکنولوژی و سرگرمی است. ما در تکینگیم همواره این تحولات را زیر نظر داریم تا شما را در خط مقدم اخبار تحلیلی و بدون فیلتر نگه داریم.