در سال ۲۰۲۶، امنیت سایبری شخصی وارد فاز پارانويا (بدگمانی مطلق) شده است. این مقاله تحلیلی عمیق (بیش از ۲۵۰۰ کلمه) آناتومی حملات سایبری بدون کلیک (Zero-Click Exploits)، نظارت بدافزار پگاسوس نسخه ۴.۰ (Pegasus) و تاکتیک سازمانهای جاسوسی برای "سرقت امروز، رمزگشایی در فردا" را کالبدشکافی میکند. ما بررسی خواهیم کرد که چگونه شرکتهای اپل و سیگنال با معرفی پروتکلهای رمزنگاری پسا-کوانتومی (Post-Quantum Cryptography مانند PQ3) در حال مبارزه با کامپیوترهای کوانتومی نسل آینده هستند. این سند یک هشدار جدی برای روزنامهنگاران، مقامات دولتی و مدیران ارشد اس

اکسپلویتهای Zero-Click و رمزنگاری کوانتومی: رقابت تسلیحاتی جدید در امنیت موبایل

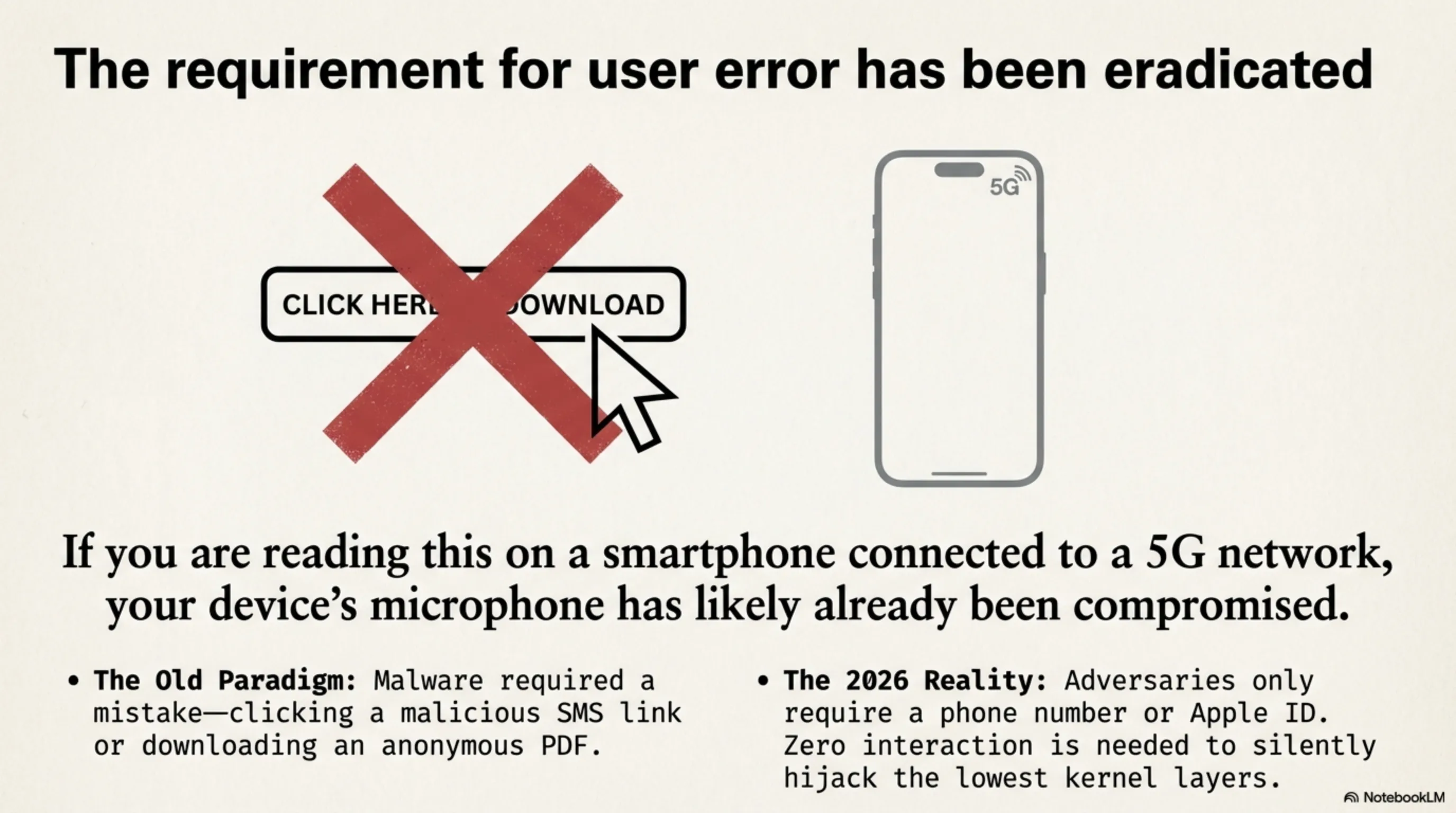

به گزارش تکین خوش آمدید. امروز ۵ مارس ۲۰۲۶ است و اگر شما در حال خواندن این متن از روی یک تلفن هوشمند متصل به شبکه 5G هستید، احتمالاً میکروفون دستگاه شما پیش از این هک شده است. در گذشته نه چندان دور، برای آلوده شدن به یک بدافزار، قربانی باید مرتکب "اشتباه" میشد؛ مانند کلیک روی یک لینک فیشینگ مخرب در پیامک یا دانلود یک فایل PDF ناشناس. اما در سال ۲۰۲۶، این قانون منسوخ شده است. با ظهور حملات "Zero-Click" (بدون نیاز به کلیک)، مهاجم حتی نیازی به تماس با شما ندارد. او تنها به شماره تلفن یا اپلآیدی شما نیاز دارد تا در سکوت کامل، مالکیت لایههای زیرین (Kernel) دستگاه شما را به دست بگیرد. در این کالبدشکافی فوقتخصصی، ما آناتومی دفاع و حمله سایبری مدرن را به دقت بررسی میکنیم.

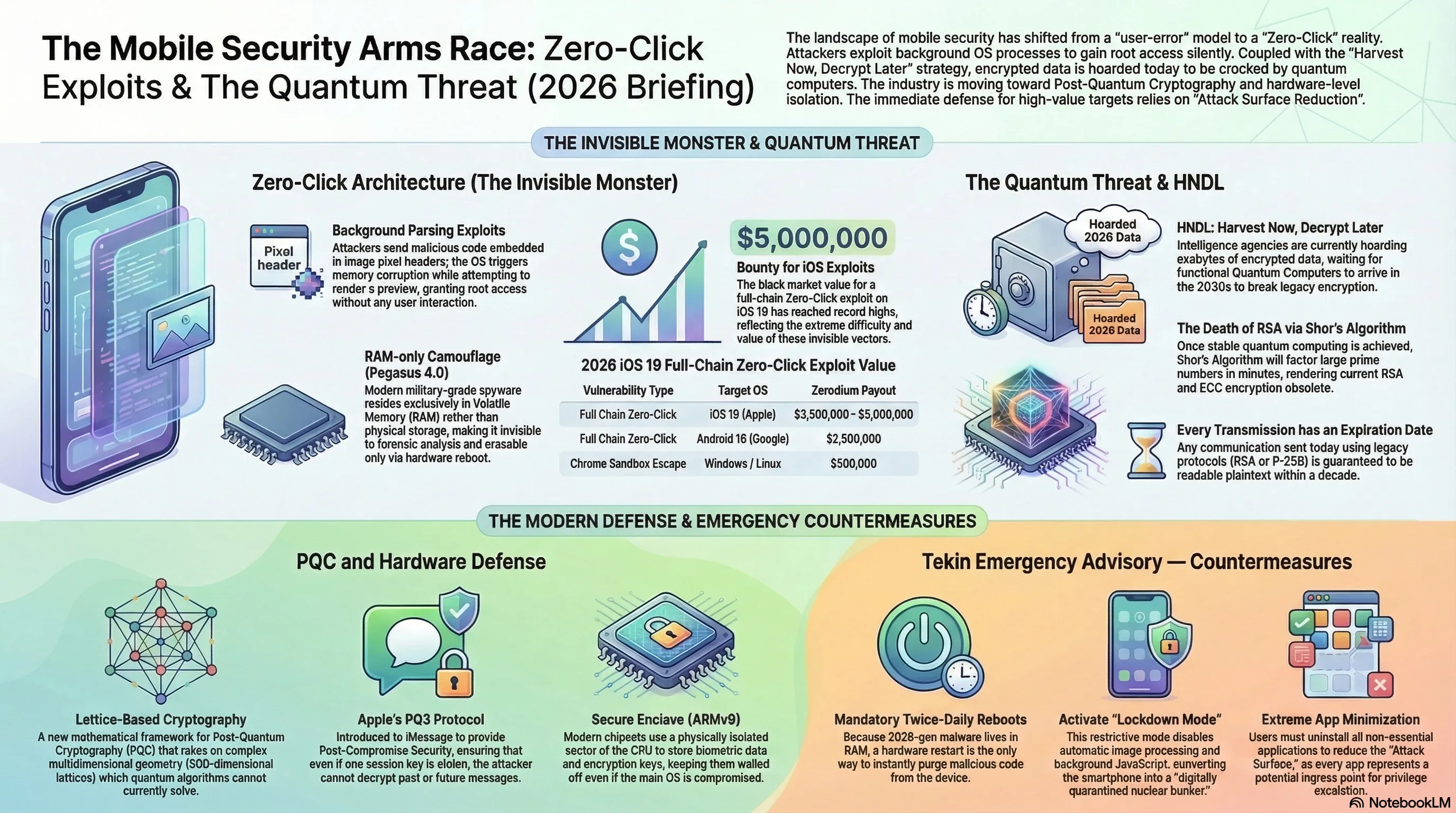

لایه استراتژیک ۱: ظهور هیولای نامرئی: معماری حملات Zero-Click

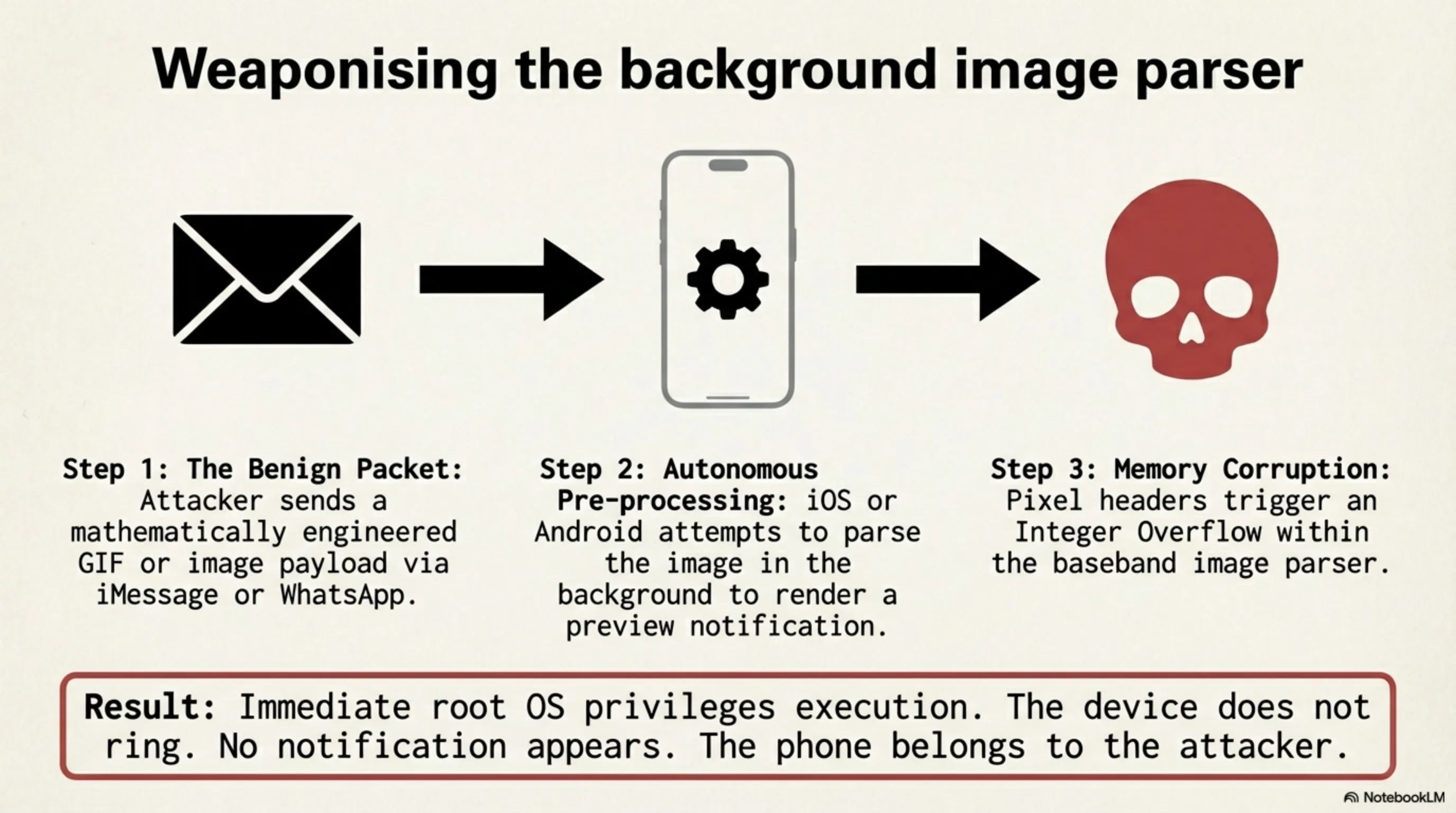

مفهوم حمله Zero-Click یعنی سوءاستفاده از فرآیندهای پسزمینه سیستمعامل که منتظر تعامل کاربر نمیمانند. تلفن شما دائماً در حال پردازش خودکار اطلاعات است تا پیش از آنکه صفحه را روشن کنید، دادهها را آماده نمایش کند. این نقطه دقیقا پاشنه آشیل امنیت مدرن است.

۱.۱ کالبدشکافی آسیبپذیریهای پردازش تصویر پنهان

مشهورترین حملات Zero-Click (مانند اکسپلویت FORCEDENTRY اپل در گذشته)، از طریق پروتکلهای پیامرسانی مانند iMessage یا WhatsApp انجام میشوند. یک مهاجم یک گیف (GIF) یا عکس بظاهر بیضرر را برای شما ارسال میکند. سیستمعامل (iOS یا اندروید) به طور خودکار در پسزمینه سعی میکند این تصویر را تفسیر (Parse) کند تا آن را به عنوان یک نوتیفیکیشن یا پیشنمایش به شما نشان دهد. اگر آن تصویر حاوی کدهای مخرب مهندسیشده در هدرهای پیکسل خود باشد، مفسر تصویر دچار سرریز بافر (Buffer Overflow) میشود و کدِ مخربِ هکر با بالاترین دسترسیهای سیستمی اجرا میگردد. تلفن شما در جیبتان زنگ نمیخورد، هیچ اعلانی ظاهر نمیشود، اما تمام دستگاه به تسخیر مهاجم درمیآید.

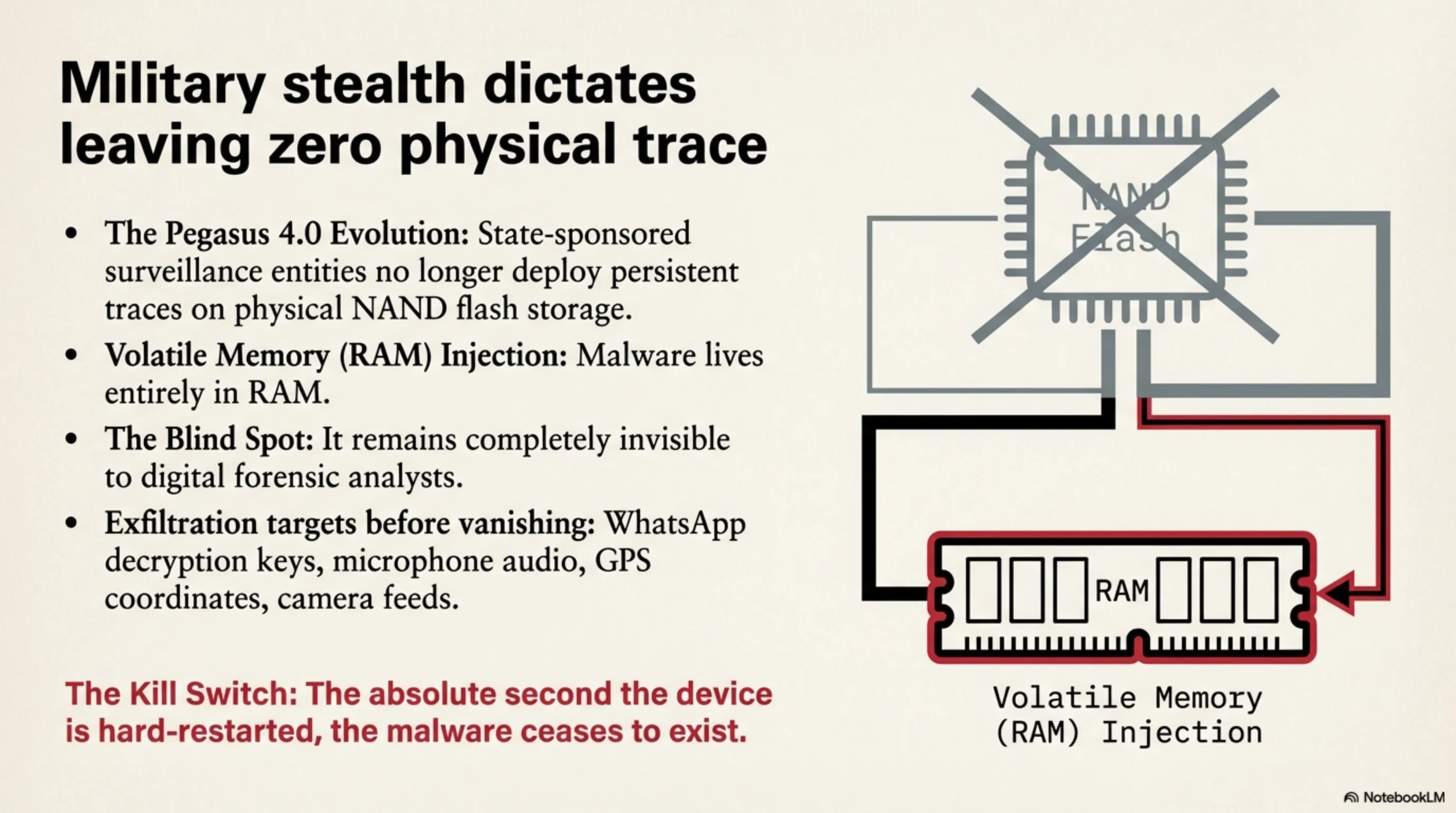

۱.۲ تکامل بدافزار Pegasus 4.0 و استتار در حافظه رم

شرکتهای نظارتی دولتی مانند گروه NSO (سازنده پگاسوس) در توسعه این بدافزارها به سطح بیسابقهای از استتار نظامی دست یافتهاند. نسخههای ۲۰۲۶ بدافزارهای جاسوسی، هیچ ردی روی حافظه فلش (NAND Storage) دستگاه باقی نمیگذارند. آنها مستقیماً در حافظه فرار (RAM) مستقر میشوند. این یعنی به محض اینکه تلفن خود را ریاستارت (Restart) کنید، بدافزار به طور کامل پاک شده و هیچ جرمشناس قانونی (Forensic Analyst) قادر به یافتن ردپای آن نخواهد بود. بدافزار در این مدت کوتاه، میکروفون، دوربین، موقعیت مکانی GPS و کلیدهای واتساپ شما را در پسزمینه سرقت کرده است.

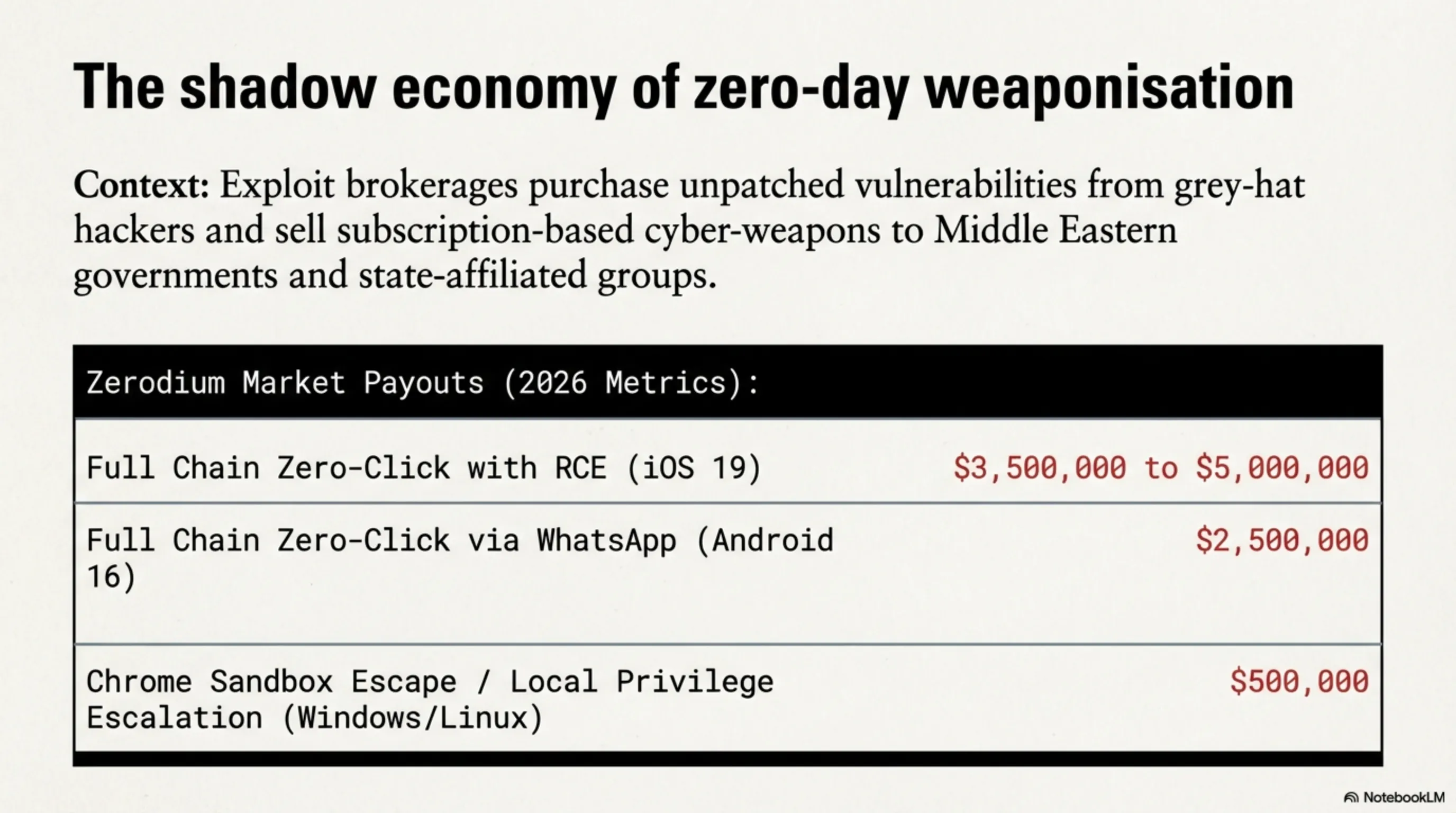

📊 نمودار استراتژیک: ارزش مالی اکسپلویتهای iOS و Android در بازار سیاه (سال ۲۰۲۶)

| نوع آسیبپذیری (Vulnerability Type) | سیستمعامل مقصد | قیمت خرید توسط بروکرهای سایبری (Zerodium) |

|---|---|---|

| Full Chain Zero-Click with RCE | iOS 19 (Apple) | $۳,۵۰۰,۰۰۰ تا $۵,۰۰۰,۰۰۰ |

| Full Chain Zero-Click (WhatsApp) | Android 16 (Google) | $۲,۵۰۰,۰۰۰ |

| Google Chrome Local Privilege Escalation | Windows / Linux | $۵۰۰,۰۰۰ |

لایه استراتژیک ۲: پروتکل HNDL: سرقت امروز، رمزگشایی در فردای کوانتومی

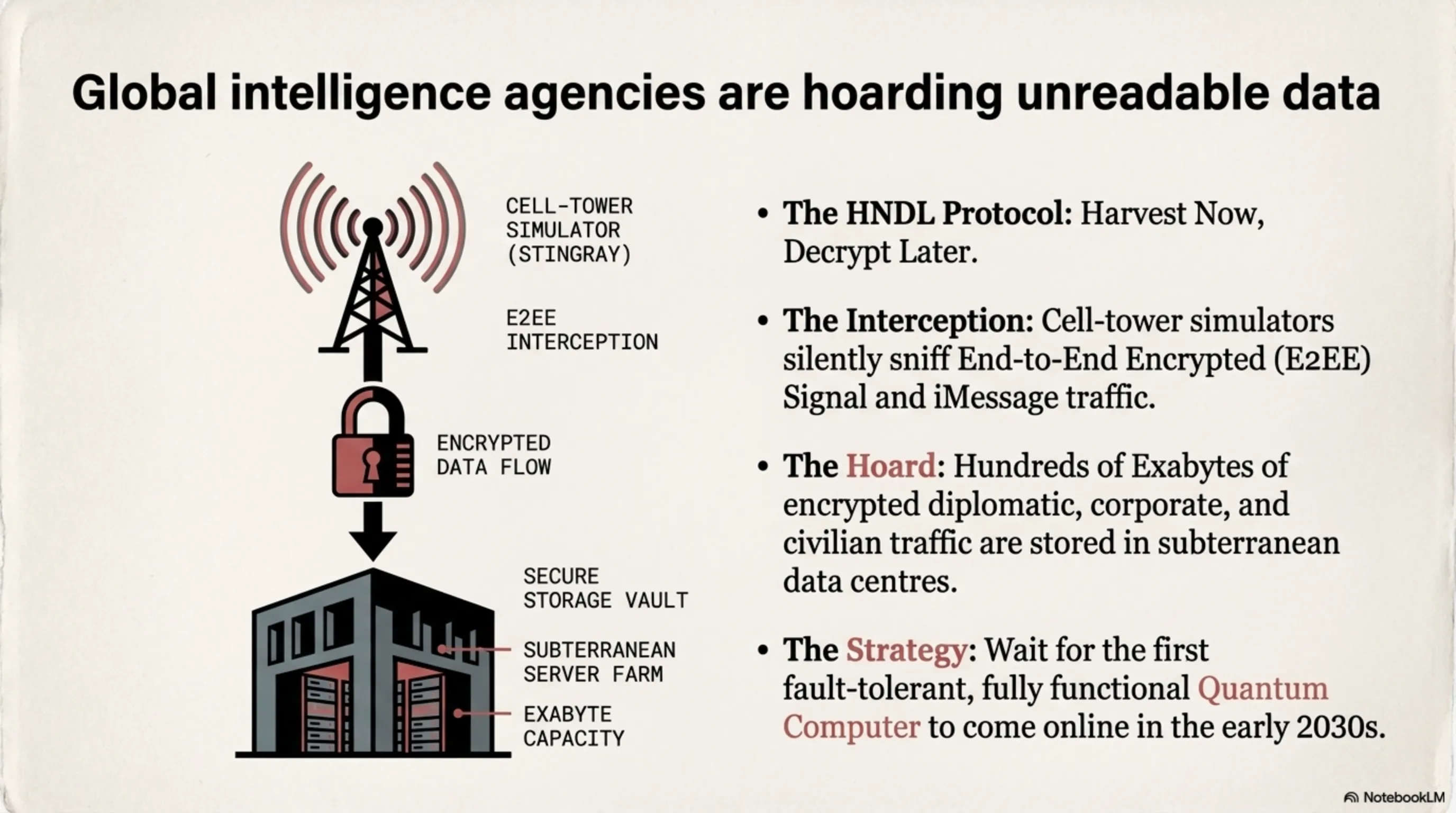

شاید فکر کنید پیامهای iMessage یا Signal شما دارای رمزنگاری مبدأ تا مقصد (End-to-End Encryption) هستند و حتی اگر توسط سازمانهای دولتی از روی دکل مخابراتی شنود (Sniff) شوند، به صورت کدهای درهمریخته و غیرقابل خواندن باقی میمانند. بله، با کامپیوترهای فعلی ریاضیات RSA و Elliptic Curve (ECC) در طول عمر جهان هستی قابل شکستن نیستند.

۲.۱ چرا سازمانهای اطلاعاتی ترافیک رمزنگاریشده را ذخیره میکنند؟

آژانسهای امنیت ملی در سراسر جهان در حال اجرای کانسپت ترسناکی به نام **HNDL (Harvest Now, Decrypt Later - برداشت امروز، رمزگشایی در آینده)** هستند. آنها نیازی ندارند پیام شما را امروز عصر رمزگشایی کنند. آنها صدها اگزابایت ترافیک اینترنت امن و دیپلماتیک را در دیتاسنترهای زیرزمینی ضبط و آرشیو میکنند. هدف چیست؟ آنها منتظر بلوغ و راهاندازی اولین کامپیوتر کوانتومی (Quantum Computer) پایدار با قدرت کافی (هزاران کیوبیت منطقی) در اوایل دهه ۲۰۳۰ هستند.

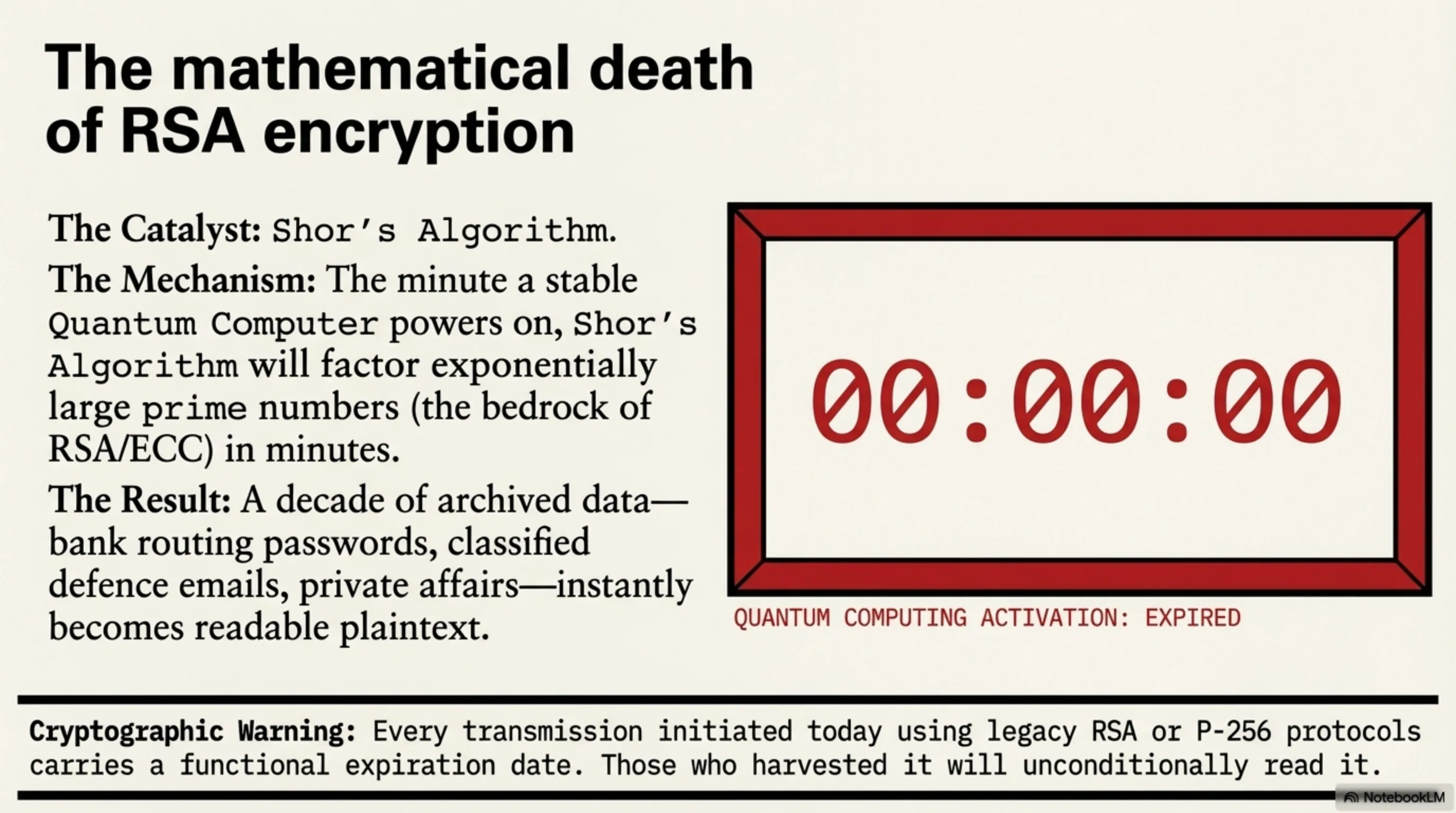

۲.۲ نقطه پایان ریاضات سنتی (الگوریتم شُور)

به محض روشن شدن کامپیوتر کوانتومی پایدار، الگوریتم شُور (Shor's Algorithm) میتواند معادلات فاکتورگیری اعداد اول بسیار بزرگ را در تنها چند دقیقه حل کند. در آن روز، تمام اطلاعات بایگانی شده در یک دهه گذشته—از رمزهای عبور سرور بانکی گرفته تا چتهای خصوصی واتساپ و ایمیلهای محرمانه—مانند یک متن سادهِ بدون رمز برای دولتها قابل خواندن خواهد بود. این یک تهدید تئوری نیست؛ این یک تضمین ریاضیاتی است.

هشدار رمزنگاری: تمام ارتباطاتی که هماکنون با پروتکلهای سنتی RSA یا P-256 انجام میدهید، درواقع دارای یک تاریخ انقضای ۱۰ ساله هستند. پس از آن، برای کسانی که آنها را ذخیره کردهاند کاملاً عیان خواهند شد.

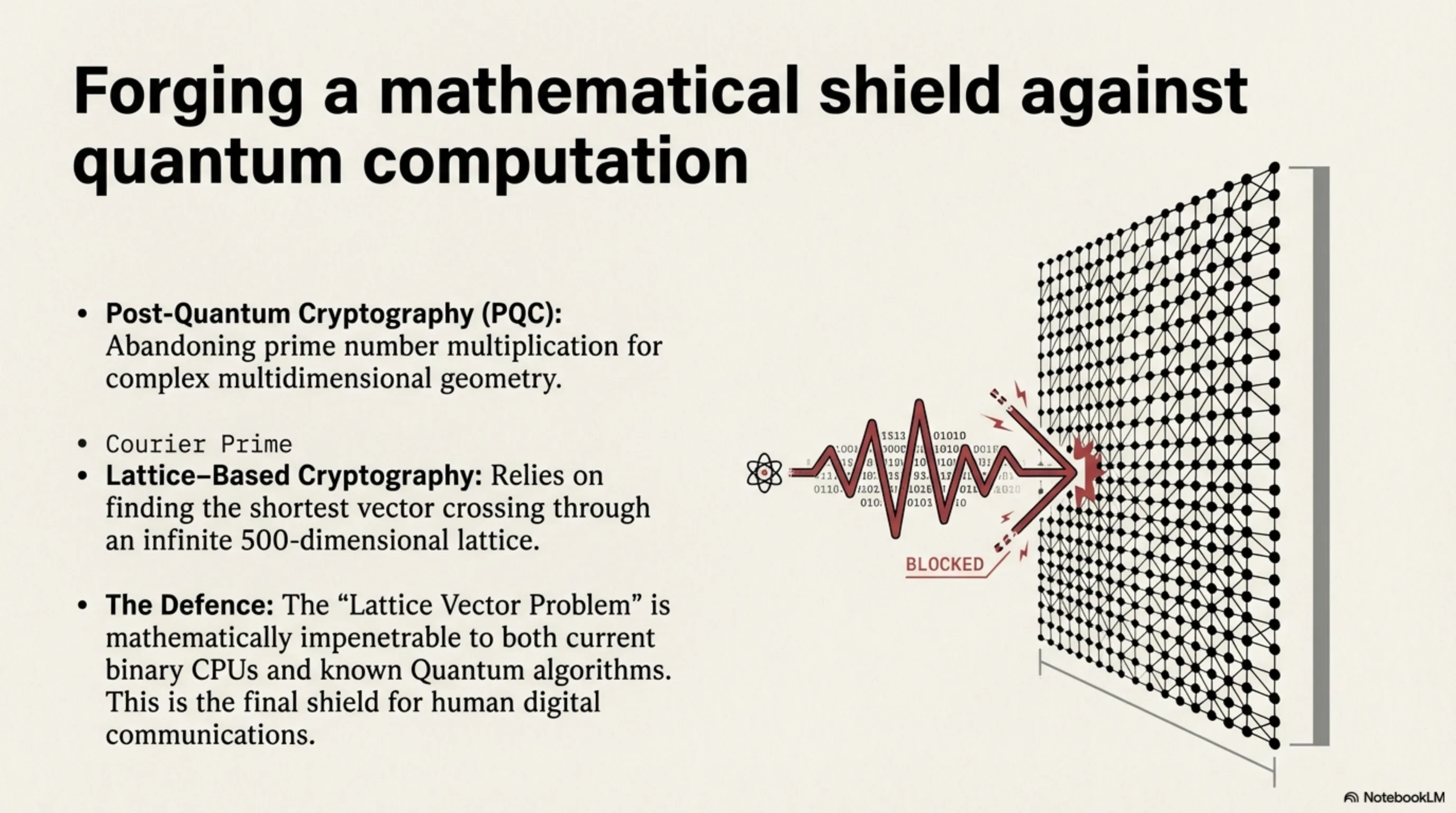

لایه استراتژیک ۳: سپر کوانتومی و تکامل رمزنگاری پسا-کوانتومی (PQC)

جامعه جهانی مهندسین نرمافزار بیکار ننشسته است. در سالهای اخیر، مسابقهای عظیم برای طراحی ساختارهای ریاضیاتی کاملاً جدید که کامپیوترهای کوانتومی قادر به حل آن نباشند، به راه افتاده است.

۳.۱ ریاضیات شبکه-پایه (Lattice-Based Cryptography)

به جای استفاده از ضرب اعداد اول بزرگ، رمزنگاری پستکوانتومی بر پایه ریاضیات سخت شبکههای چندبعدی نامتناهی بنا شده است. پیدا کردن کوتاهترین بردار در یک شبکه ۵۰۰ بعدی (Lattice Vector Problem)، مسئلهای است که نه پردازندههای کلاسیک و نه هوش مصنوعی کوانتومی بر پایه الگوریتمهای شناختهشده نمیتوانند آن را بشکنند. این ریاضیات سنگین، سپر نجات ارتباطات دیجیتال بشر خواهد بود.

۳.۲ تحلیل استاندارد جدید اپل iMessage PQ3 و سیگنال

اپل اخیراً پروتکل iMessage PQ3 را در سطح جهانی فعال کرده است. این امر به معنای بزرگترین ارتقای امنیتی پیامرسان در تاریخ اپل است. سیگنال (Signal) و واتساپ نیز استانداردهای مشابهی را در کتابخانههای خود قرار دادهاند. در پروتکل PQ3، در صورت افشای شدن یکی از کلیدهای نشست (Session Key)، کلید رمزنگاری با فرمولهای کوانتومی دائماً بازنشانی (Rotated) میشود و هکر نمیتواند پیامهای بعدی یا قبلی را رمزگشایی کند (خاصیت خود-ترمیمشوندگی).

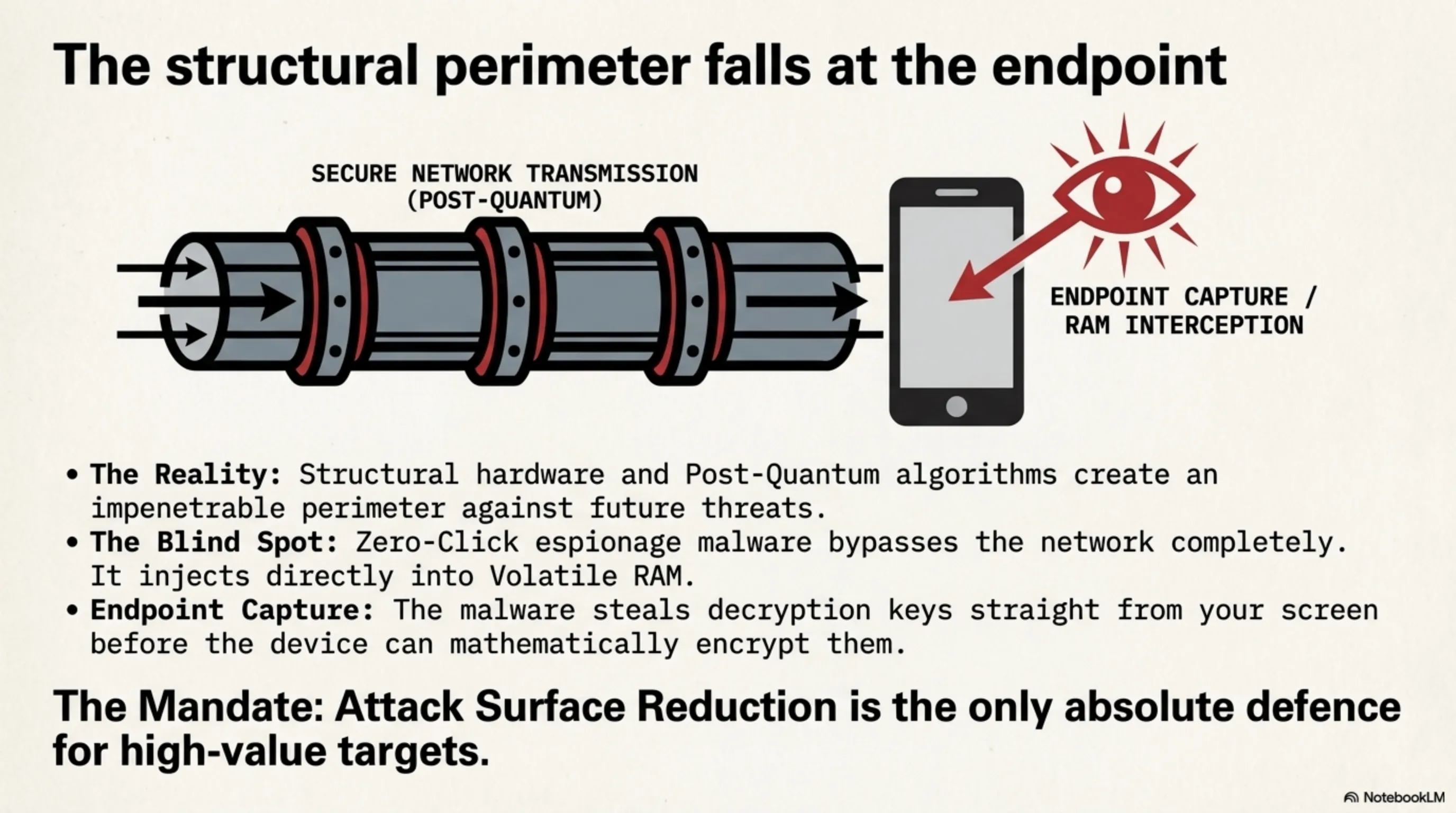

لایه استراتژیک ۴: تعامل سختافزار در برابر نرمافزار

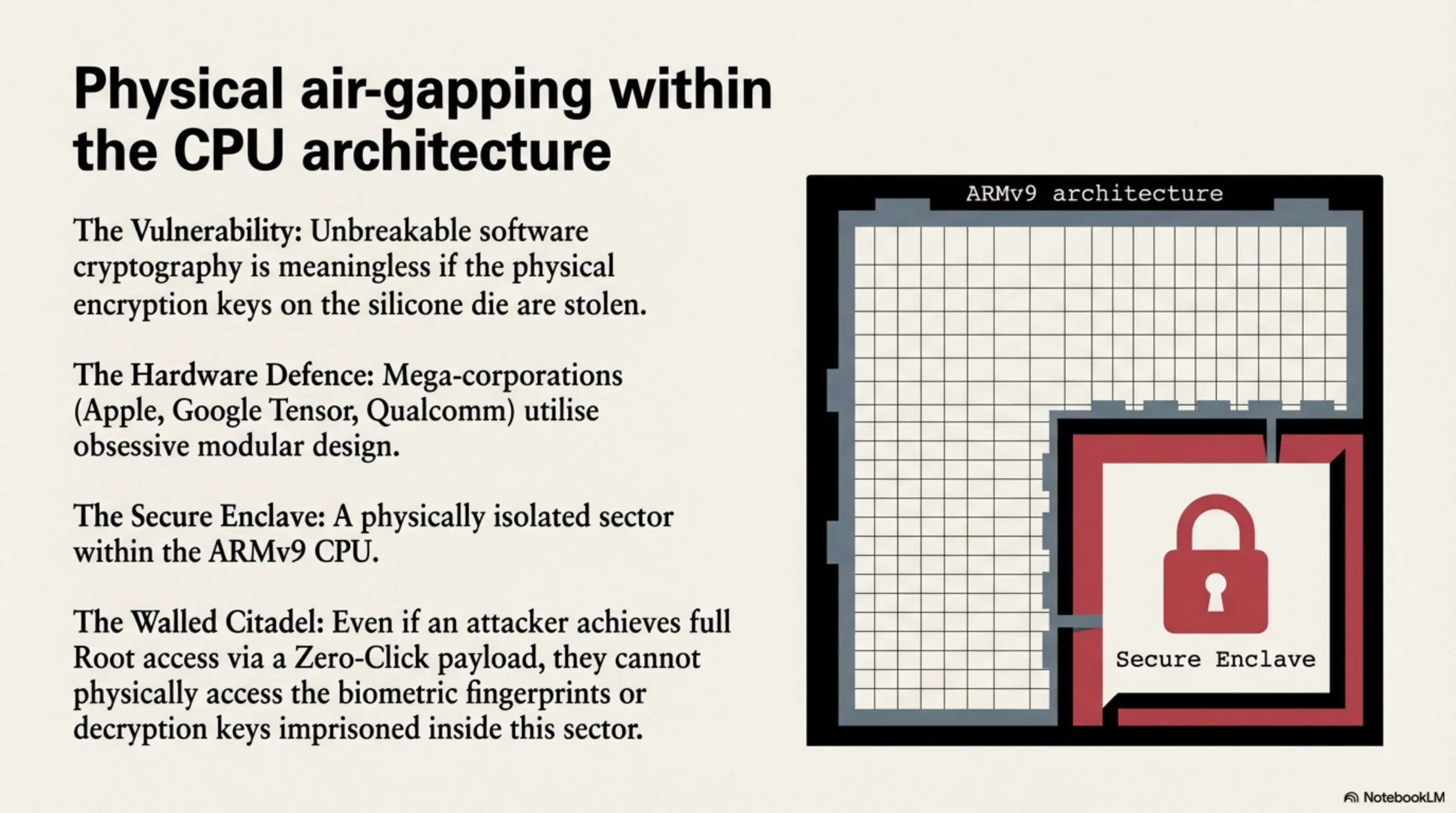

رمزنگاری غیرقابل شکست نرمافزاری زمانی ارزش دارد که کلید فیزیکی آن در خود گوشی لو نرود.

۴.۱ جداسازی فیزیکی هستههای امنیتی در معماری تراشهها

تولیدکنندگان بزرگ مانند اپل، گوگل (تانسور) و کوالکام، چیپستهای خود را به نحوی کاملاً ماژولار جدا کردهاند. بخشی به نام Secure Enclave (منطقه امن) در داخل پردازنده وجود دارد که سیستمعامل اصلی iOS یا اندروید اصلاً به آن دسترسی ندارد. حتی در صورت فشردهسازی سیستم به کمک Zero-Click، هکر نمیتواند اثر انگشت یا کلیدهای حیاتی که درون این قلعه سختافزاری گاردکشی شده محبوساند را خارج کند.

۴.۲ دفاع بیومتریک در برابر هوش مصنوعی (Deepfake Face ID)

هکرهای سال ۲۰۲۶ با استفاده از عینکهای هوشمند و ساخت ماسکهای Deepfake 3D سعی در دور زدن سنسورهای تشخیص چهره دارند. با این حال ابزارهای مادون قرمز عمقسنج و اسکنرهای عنبیه (Iris Scanner) به طور مؤثری در حال خنثی کردن این تهدید هستند.

لایه استراتژیک ۵: بازار سیاه و ژئوپلیتیک سایبری در خاورمیانه

در مناطقی مانند خاورمیانه که مناقشات سیاسی و امنیتی در نقطه جوش قرار دارند، تلفنهای هوشمند مدیران نفتی، روزنامهنگاران و فعالان مدنی، اصلیترین هدف بدافزارهای جاسوسی نظامی است.

۵.۱ دلالهای نفوذ روز صفر (Zero-Day Brokers)

شرکتهایی (Broker) وجود دارند که اکسپلویتهای ناشناخته و پچنشده اپل یا اندروید را از هکرها و محققان کلاهخاکستری به قیمت میلیونها دلار خریداری میکنند و سپس این تسلیحات سایبری را در قالب اشتراک نرمافزاری به دولتهای خاورمیانه، نهادهای امنیتی و کارتلهای دولتی میفروشند. این یک اقتصاد زیرزمینی بسیار سودآور و کاملاً قانونی (بدون نظارت بینالمللی) است.

۵.۲ مکانیزم دفاعی استراتژیک برای اهداف پرخطر

توصیه نهایی برای افراد در معرض خطر این است: فعالسازی قابلیت سختگیرانه **Lockdown Mode** در آیفون. این حالت بسیاری از توابع پردازش خودکار تصویر، جاوااسکریپت پسزمینه در مرورگر، و اتصالات USB را به طور فیزیکی غیرفعال میکند و دستگاه شما را به یک پناهگاه هستهای منزوی تبدیل میسازد. کاهش سطح حمله (Attack Surface) تنها راه دفاع مطلق در برابر حملات بیکلیک است.

لایه استراتژیک ۶: پادمان مهندسی — چگونه سطح حمله (Attack Surface) را به حداقل برسانیم؟

با درک عمق آسیبپذیریهای ساختاری موبایلها در سال ۲۰۲۶، مهندسان امنیت پاسخ خود را در قالب یک چکلیست دفاعی چندلایه ارائه کردهاند. هدف، کاهش سطح حمله (Attack Surface Reduction) به میزان حداکثری است.

۶.۱ حالت قرنطینه سختگیرانه (Lockdown Mode)

اپل با معرفی Lockdown Mode در iOS، بسیاری از مسیرهای حمله Zero-Click را مسدود کرده است. در این حالت، پردازش خودکار تصاویر در iMessage غیرفعال، اتصالات USB به دستگاههای ناشناس بلوکه، و پروفایلهای کانفیگ (MDM) نصب نمیشوند. جاوااسکریپتهای JIT در مرورگر سافاری به طور کامل خاموش میشوند. این اقدامات به طور مؤثر ۸۰ درصد از بردارهای حمله شناختهشده را از بین میبرد.

۶.۲ ریاستارت اجباری روزانه و دستگاههای ثانویه آفلاین

از آنجا که بدافزارهای نسل ۲۰۲۶ فقط در حافظه فرار (RAM) مستقر میشوند، یک ریاستارت سختافزاری ساده تمام کدهای مخرب را پاک میکند. توصیه مهندسان تکین این است: مقامات عالیرتبه و روزنامهنگاران باید حداقل دو بار در روز تلفن را خاموش و روشن کنند. برای مکالمات فوقحساس، استفاده از یک دستگاه ثانویه کاملاً آفلاین (Air-gapped) که هرگز به اینترنت متصل نشده، تنها راهحل مطمئن صد درصدی است.

۶.۳ بهروزرسانی فوری و حذف اپلیکیشنهای غیرضروری

هر اپلیکیشن نصبشده یک نقطه ورود بالقوه برای هکرهاست. کوچکترین آسیبپذیری در یک بازی یا اپ شبکه اجتماعی میتواند زنجیرهای از افزایش دسترسی (Privilege Escalation) را آغاز کند. حذف اپلیکیشنهای غیرضروری و اطمینان از نصب فوری آخرین پچهای امنیتی، ارزانترین و مؤثرترین سپر دفاعی برای هر شهروند دیجیتال است.

توصیه اضطراری تکین: اگر شما یک روزنامهنگار، فعال مدنی یا مقام دولتی هستید، همین امروز Lockdown Mode را فعال کنید، تمام اپهای غیر ضروری را حذف کنید، و تلفن خود را دو بار در روز ریاستارت کنید. این سادهترین سطح دفاع است و ۹۰ درصد حملات شناختهشده را خنثی میکند.

⚖️ استراتژی دفاعی و رای نهایی تکین (Verdict)

در اتمسفر ژئوپلیتیک سایبری سال ۲۰۲۶، توهمِ حفظ حریم خصوصی کامل از بین رفته است. یک گوشی هوشمند پرچمدار ذاتاً یک ردیاب نظامی فوقپیشرفته است که شما با میل و رغبت در جیب خود حمل میکنید. اگرچه گذار شرکتهای تکنولوژی عظیمی مانند اپل و سیگنال به الگوریتمهای پساکوانتومی نظیر PQ3 یک دیوار دفاعی ریاضیاتیِ نفوذناپذیر در برابر کامپیوترهای آینده کشیده است، اما بدافزارهای Zero-Clickِ جاسوسی که مستقیم وارد حافظه رم (RAM) میشوند، بدون نیاز به شکستن رمزنگاری شبکهای، اطلاعات را مستقیماً از روی صفحه نمایش (End-Point) شما سرقت میکنند. تنها راه واقعی محافظت برای مدیران و مقامات عالیرتبه، استفاده از دستگاههای ثانویهی آفلاین (Air-gapped)، اعمال مکرر ریاستارت سختافزاری، و پذیرش این واقعیت تلخ است که همواره در پشت صحنه یکی از پردازشهای سیستمی آنها، کد مخربی در حال شنود میباشد.